Die internationale EY-Organisation besteht aus den Mitgliedsunternehmen von Ernst & Young Global Limited (EYG). Jedes EYG-Mitgliedsunternehmen ist rechtlich selbstständig und unabhängig und haftet nicht für das Handeln und Unterlassen der jeweils anderen Mitgliedsunternehmen. Ernst & Young Global Limited ist eine Gesellschaft mit beschränkter Haftung nach englischem Recht und erbringt keine Leistungen für Kunden.

So unterstützen wir Sie

-

Cyber Incident Response von EY: Rund-um-die-Uhr-Erreichbarkeit • rasche Unterstützung • Datenrettung • Trainings & mehr ➜ Alle Infos!

Mehr erfahren

Wie schütze ich mich als Unternehmen vor Cyberangriffen?

Insgesamt verdeutlicht die erste Phase eines Cyberangriffs vor allem eines: wie komplex die heutige Bedrohungslandschaft ist. Unternehmen stehen einer Vielzahl an internen und externen Herausforderungen gegenüber, die jeweils unterschiedliche Maßnahmen erfordern. Durch proaktive technische Ansätze und organisatorische Sicherheitskonzepte können Organisationen ihre Widerstandsfähigkeit gegenüber solchen Angriffen stärken und ihre Systeme besser schützen. Exemplarische Maßnahmen haben wir nachfolgend aufgelistet:

- Schulung der Mitarbeitenden: Gegen Phishing-Angriffe in den unterschiedlichsten Ausprägungen hilft neben der technischen Absicherung nur die laufende Weiterbildung der Mitarbeitenden. Durch Awareness-Schulungen und Phishing-Simulationen wird Ihr Team angehalten, sich laufend mit dem Thema und der zugehörigen Bedrohungslage zu beschäftigen.

- Sicherheitsupdates und Patch-Management: ein essenzieller Schritt, um technische Schwachstellen rechtzeitig zu identifizieren. Hersteller-Updates sollten regelmäßig und zeitnah eingespielt werden, um mögliche Sicherheitslücken umgehend zu schließen.

- Monitoring und Erkennung von Anomalien: Durch die laufende Überwachung der IT-Systeme und IT-Netzwerke im Unternehmen (zum Beispiel mittels SIEM, SOC und/oder EDR-Lösungen ) können Unregelmäßigkeiten schnell erkannt und mitigiert werden.

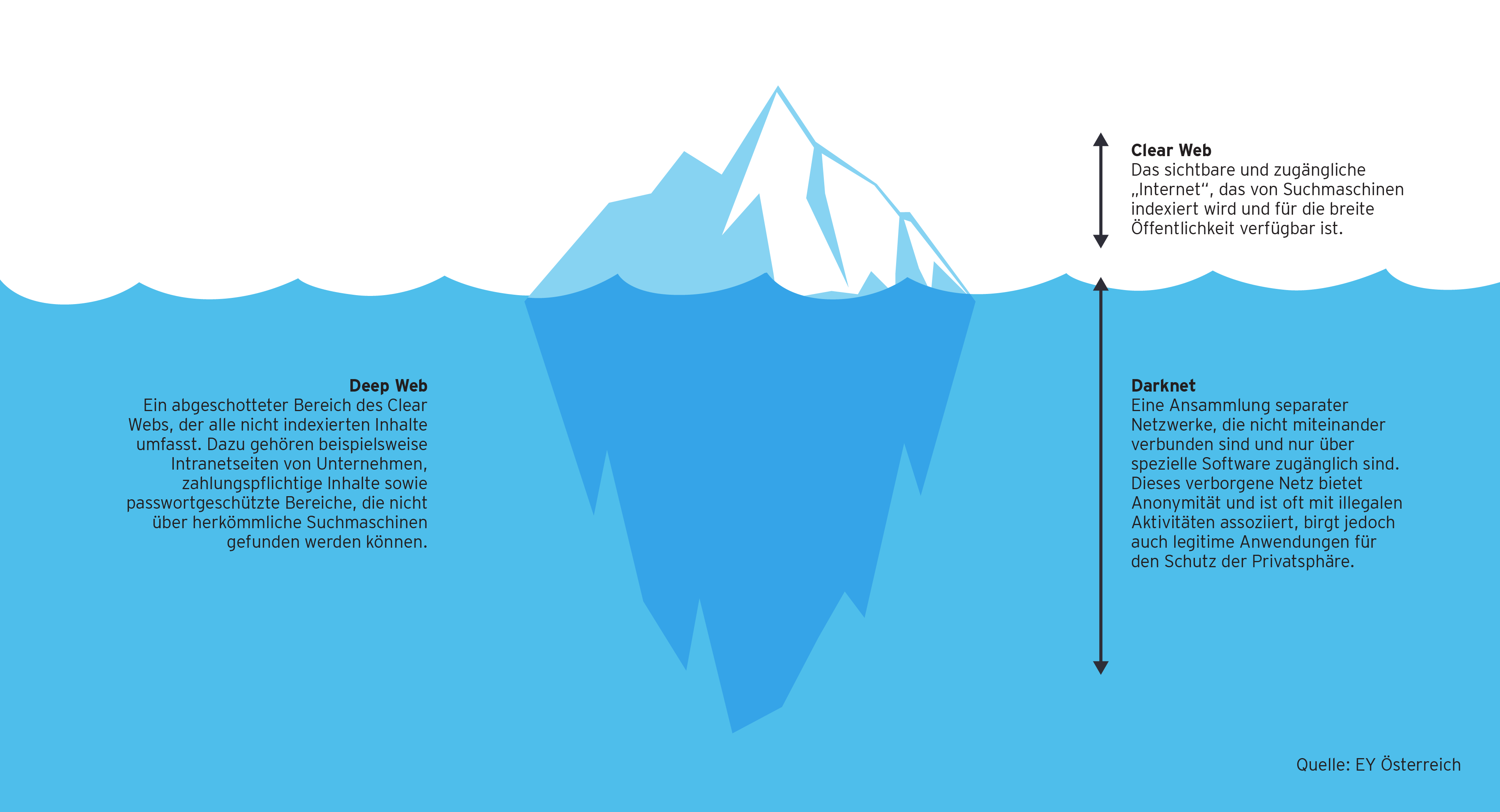

- Darknet-Screening: Proaktive Überwachung bzw. Monitoring der Vorgänge auf bekannten Darknet-Marktplätzen und Verkaufsseiten von Cyberkriminellen ermöglicht eine umgehende Reaktion auf mögliche Exfiltrationen oder Leaks von internen Informationen oder Zugangsdaten.