EY oznacza globalną organizację i może odnosić się do jednej lub więcej firm członkowskich Ernst & Young Global Limited, z których każda stanowi odrębny podmiot prawny. Ernst & Young Global Limited, brytyjska spółka z ograniczoną odpowiedzialnością, nie świadczy usług na rzecz klientów.

Webcasty i wydarzenia EY

Doradztwo prawne

Struktury inwestycyjne w Luksemburgu – najważniejsze aspekty prawne i praktyczne z perspektywy inwestorów międzynarodowych

Podczas kameralnego śniadania biznesowego przyjrzymy się luksemburskim strukturom inwestycyjnym z perspektywy praktycznej: prawnej, inwestycyjnej i operacyjnej.

Celna perspektywa

Nowe cła USA w pytaniach i odpowiedziach

W związku z decyzjami administracji USA, która wprowadziła cła na import towarów, przedsiębiorstwa zajmujące się handlem międzynarodowym stają przed nieznanymi dotąd wyzwaniami. W artykule eksperci EY wyjaśniają najczęstsze wątpliwości firm, które poszukują odpowiedzi na pytania o wpływ nowych ceł USA na ich operacje handlowe.

IPO

IPO a ESG – jak przygotować proces raportowania zrównoważonego rozwoju pod kątem wejścia na giełdę?

Czynniki ESG stanowią obecnie jeden z podstawowych filarów zaufania inwestorów oraz kluczowy aspekt wyceny przedsiębiorstwa. Ostatnie spotkanie w cyklu Akademii IPO poświęcone będzie strategicznemu wdrożeniu oraz efektywnemu raportowaniu ESG w kontekście debiutu giełdowego.

Aktualne tematy

Co robimy dziś, aby budować lepiej funkcjonujące jutro

Raporty i analizy EY

Najważniejsze informacje o globalnym rynku IPO w 2025 roku oraz prognozy na rok 2026

EY Global IPO Trends prezentuje najnowsze informacje i analizy dotyczące globalnego rynku IPO w 2025 roku oraz prognozy na 2026 rok. Dowiedz się więcej.

M&A Outlook. Doświadczenia polskich przedsiębiorców z obszaru M&A

Transakcje M&A w Polsce i zadowolenie firm po ich przeprowadzeniu to punkt wyjścia raportu EY, w którym sprawdzamy, jak wyglądają doświadczenia polskich firm z obszaru fuzji i przejęć

Retail Performance Ranking 2025

Trzecia edycja EY-Parthenon Retail Performance Ranking prezentuje kompleksowe wyniki badania, które pozwalają zrozumieć, jak Polacy wybierają sklepy i marki detaliczne.

Odkryj, jak skuteczne raportowanie wpływa na ochronę środowiska. Dowiedz się, dlaczego transparentność jest kluczowa dla zrównoważonego rozwoju i strategii biznesowych.

Raport EY: E-Faktura – ostatnia prosta. 35 punktów kontrolnych przed startem KSeF-u

Wdrożenie Krajowego Systemu e-Faktur (KSeF) to jedno z najpoważniejszych wyzwań, przed jakimi stoją dziś polskie przedsiębiorstwa. Od lutego 2026 r. największe podmioty będą zobowiązane do wystawiania faktur wyłącznie w formacie ustrukturyzowanym, za pośrednictwem systemu KSeF. Dla wielu organizacji oznacza to konieczność przeprowadzenia kompleksowej transformacji w zaledwie kilka miesięcy. Czasu na przygotowanie jest niewiele, a każdy tydzień zwłoki znacząco zwiększa ryzyko operacyjne i podatkowe. Raport EY to praktyczna mapa drogowa, która pomoże Ci przeprowadzić organizację przez ten proces – krok po kroku, miesiąc po miesiącu.

Kompas dla biznesu: B2B i umowy cywilnoprawne w świetle zmian prawnych od 2026

Zapraszamy do zapoznania się z raportem EY na temat nowych uprawnień PIP od 2026 r. W naszym raporcie znajdziesz odpowiedzi na te pytania – oraz konkretne wskazówki, jak przygotować się na nadchodzącą zmianę.

Przewodnik dla Komitetów Audytu – Globalne trendy i najlepsze praktyki

Pełniąc funkcje nadzorcze, komitety audytu muszą budować zaufanie wśród interesariuszy i umożliwiać radzie nadzorczej podejmowanie świadomych decyzji strategicznych. Ale jak to zrobić? Na to pytanie odpowiada nasza publikacja „Przewodnik dla Komitetów Audytu – Globalne trendy i najlepsze praktyki”.

Jak bezpiecznie zaplanować IPO?

EY Global IPO Trends obejmuje aktualności oraz spostrzeżenia na temat globalnych, regionalnych i regionalnych rynków IPO w III kwartale 2025 r. oraz prognozy. Dowiedz się więcej.

Debt Alert. Przegląd rynku dłużnego – pierwsze półrocze 2025 r.

Debt Alert. Przegląd rynku dłużnego - pierwsze półrocze 2025 r. - kluczowe statystyki i fakty pomocne kadrze zarządzającej w planowaniu i podejmowaniu decyzji dotyczących krótko- i długoterminowego finansowania przedsiębiorstw.

EY Barometr Przedsiębiorczości 2025

Sprawdź wyniki badania EY Barometr Przedsiębiorczości 2025, które analizuje stan przedsiębiorczości w Polsce i Europie Środkowej i Południowo-Wschodniej. Dowiedz się o wyzwaniach, innowacjach oraz planach inwestycyjnych polskich firm w obliczu zmieniającego się otoczenia gospodarczego.

Cztery wizje przyszłości AI: czy to Ty będziesz architektem zmian, czy to AI zdefiniuje Ciebie?

Poprzez analizę pojawiających się sygnałów i trendów zidentyfikowaliśmy cztery scenariusze, w jaki sposób sztuczna inteligencja może przekształcić krajobraz biznesowy do 2030 roku. Dowiedz się więcej.

Raport EY & GIGLIKE: GIGbarometr 2025. Barometr elastyczności rynku pracy

Zapraszamy do zapoznania się z trzecią edycją raportu GIGbarometr – wyjątkowym spojrzeniem na elastyczność rynku pracy w Polsce. GIGbarometr 2025 pokazuje zmiany zachodzące na rynku, istotne tendencje i kierunki dalszego rozwoju.

Narzędzie EY: Sprawdź, ile jesteś wart

Kalkulator "Sprawdź, ile jesteś wart", został stworzony przez ekspertów EY z myślą o właścicielach i osobach decyzyjnych w spółkach, którym zależy na szybkim, prostym i realnym oszacowaniu wartości przedsiębiorstwa.

Jak uzyskać jasność w wyborze właściwego kierunku na drodze do IPO?

EY Global IPO Trends obejmuje aktualności oraz spostrzeżenia na temat globalnych, regionalnych i regionalnych rynków IPO w I kwartale 2025 r. oraz prognozy. Dowiedz się więcej.

Debt Alert. Przegląd rynku dłużnego - drugie półrocze 2024 r.

Celem niniejszej publikacji jest pomoc kadrze zarządzającej w planowaniu i podejmowaniu decyzji dotyczących krótko- i długoterminowego finansowania ich firm.

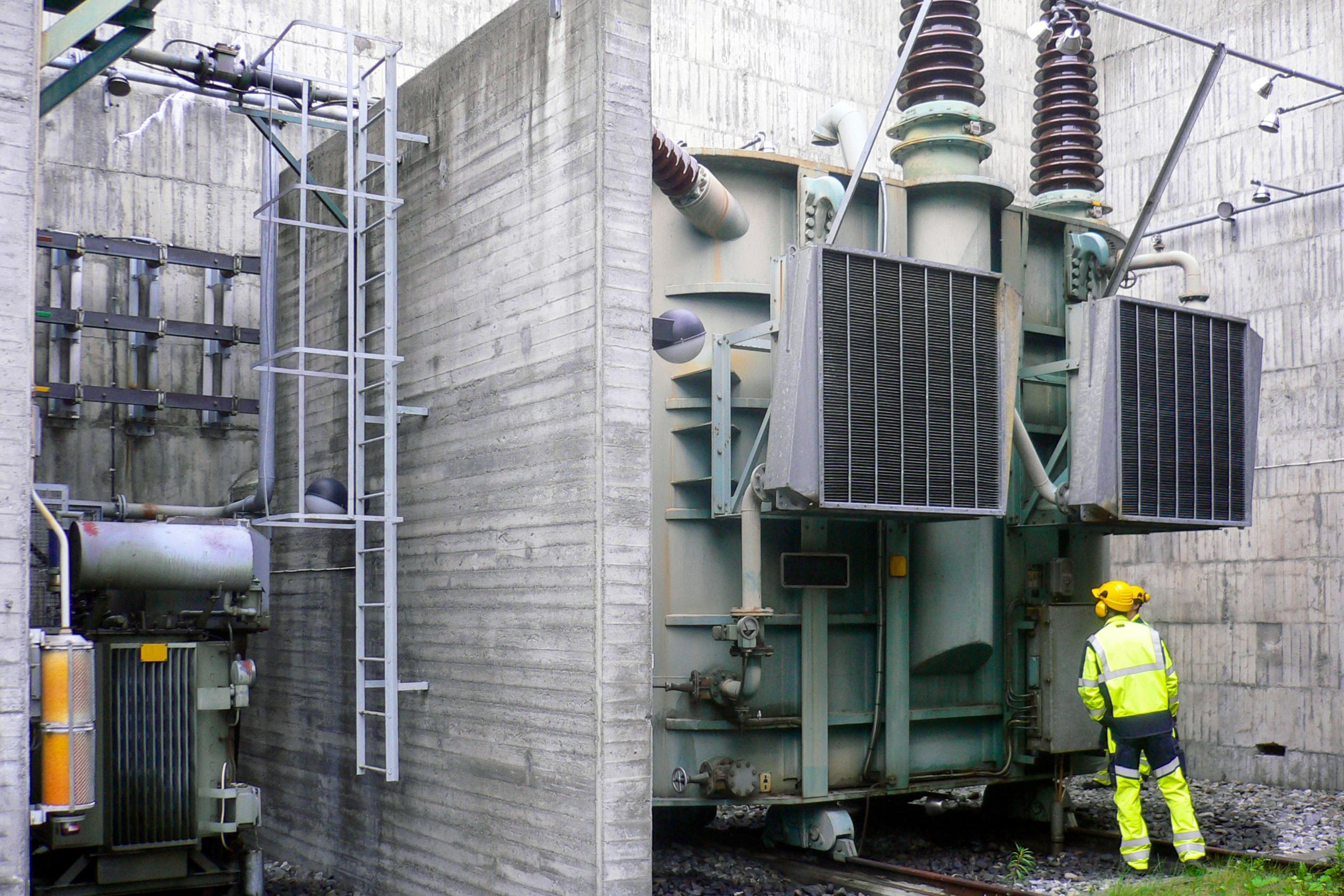

Raport EY Law: Ciepłownictwo systemowe w obliczu zmian. Rynek i regulacje

W obliczu dynamicznych zmian klimatycznych oraz rosnących cen energii, polski system ciepłownictwa staje przed poważnymi wyzwaniami, które wymagają natychmiastowych działań. Raport ciepłowniczy ekspertów EY Law dostarcza kluczowych informacji na temat aktualnych trendów oraz przyszłych kierunków rozwoju tego sektora. Zapraszamy do lektury!

Jak strategiczne podejście do transformacji może przynieść długoterminową wartość?

Pewni siebie CEO wykorzystują fuzje i przejęcia oraz technologię do radzenia sobie z wyzwaniami i tworzenia długoterminowej wartości. Przeczytaj więcej.

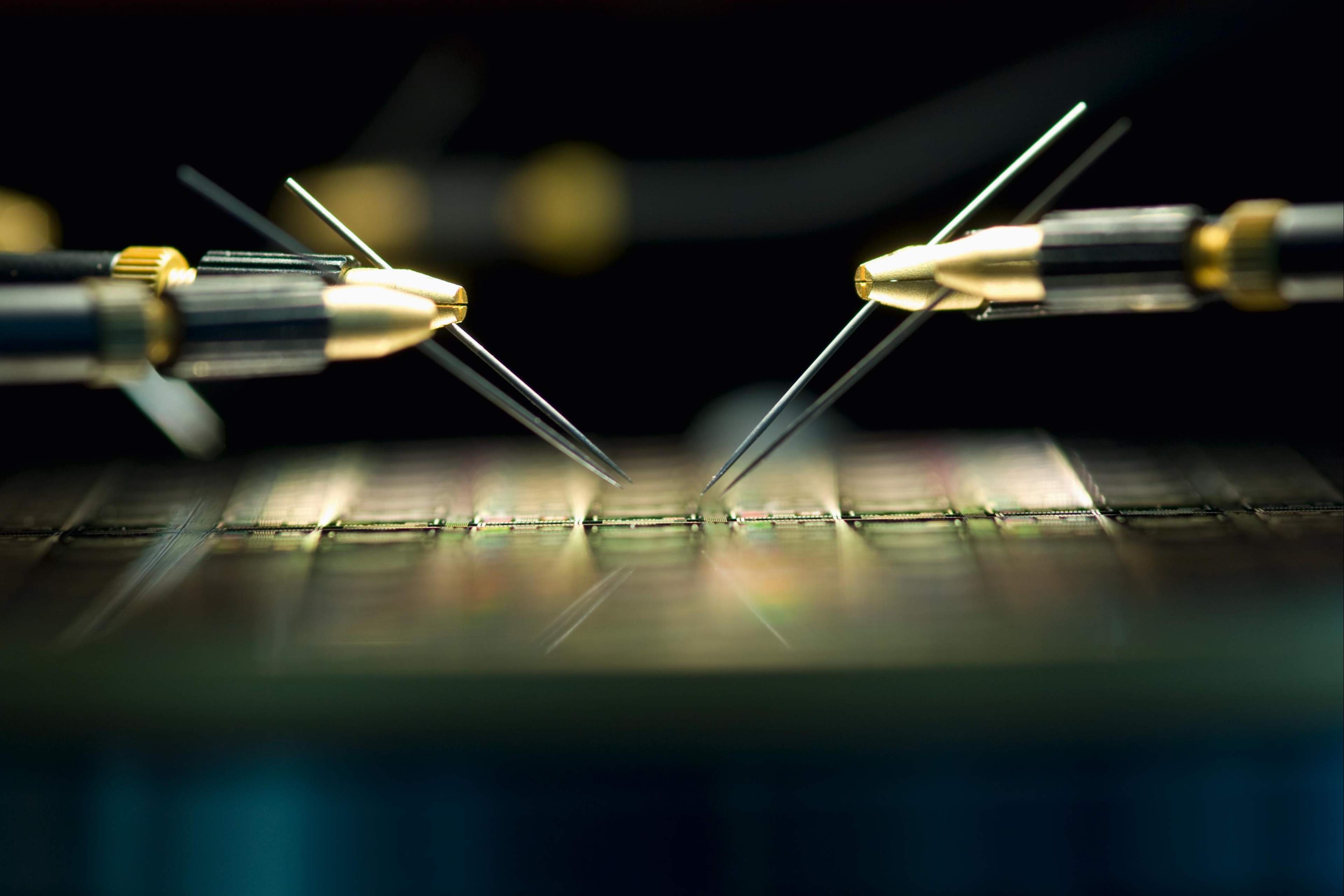

Regulacje NIS2 i 5G Toolbox - analiza polskiego podejścia na tle innych państw UE

W dobie rosnących zagrożeń cybernetycznych oraz dynamicznego rozwoju technologii 5G, unijne regulacje, takie jak Dyrektywa NIS2 i wytyczne 5G Toolbox, miały stać się fundamentem ochrony infrastruktury krytycznej. Termin wdrożenia Dyrektywy NIS2 upłynął 17 października 2024 roku. Na tle państw UE widoczne są duże różnice w modelach krajowej implementacji założeń NIS2 i Toolboxa 5G, co jeszcze bardziej uwypukla wyzwania współpracy transgranicznej w obszarze cyberbezpieczeństwa. W tym kontekście Polska wyróżnia się poprzez restrykcyjne podejście do unijnych przepisów i stworzenie daleko idącego mechanizmu oceny dostawców wysokiego ryzyka, który rodzi pytania o spójność i efektywność regulacji na poziomie europejskim. Rozbieżności proponowane przez polskiego ustawodawcę znacząco wpłyną na konkurencyjność gospodarki, generując nierówności w warunkach rynkowych i zwiększając koszty wdrożenia regulacji.

Raport EY: Jak fundusze private equity aktywne w Polsce podchodzą do kwestii ESG?

Pobierz raport „How ESG-wise are Polish PEs?” i odkryj kluczowe czynniki, wyzwania oraz ryzyka związane z ESG w transakcjach M&A i funduszach private equity.

Raport EY: jak polskie firmy wdrażają AI? Analiza zmian rok do roku

Jak kształtuje się obraz rynku w kontekście AI? Z jakimi barierami i wyzwaniami mierzą się firmy wdrażające rozwiązania oparte na sztucznej inteligencji?

Przewodnik po polskim rynku nieruchomości 2025

Jakie najważniejsze zmiany wydarzyły się w obszarze, jakim jest rynek nieruchomości w Polsce? Odpowiedź znajdziesz w naszym corocznym przewodniku. Poznaj rynek nieruchomości – prognozy 2025.

Raport EY: Regulacje NIS2 i 5G Toolbox w Polsce.

Wdrożenie Dyrektywy NIS2 oraz 5G Toolbox to fundament europejskiej strategii cyberbezpieczeństwa, mający na celu ochronę infrastruktury krytycznej przed rosnącymi zagrożeniami cyfrowymi i geopolitycznymi.

3R w HR: Rekrutacja, Rozwój, Retencja – wnioski z badania EY

Przygotowany przez EY Polska raport 3R w HR: Rekrutacja, Rozwój, Retencja dostarcza cennych informacji na temat trendów i wyzwań, z jakimi mierzą się obecnie pracodawcy.

Globalny rynek IPO przygotowuje się na silny rok 2025, napędzany coraz bardziej sprzyjającą polityką pieniężną i korzystnymi warunkami rynkowymi.

Raport z ćwiczeń Cyber-EXE Polska 2024

Skrócenie czasu raportowania wstępnego, poprawna reakcja na występujące w rzeczywistości zagrożenia i efektywna współpraca wewnątrz branży

Co kształtuje wybory polskich konsumentów? Retail Performance Ranking 2024

Zapraszamy do lektury "Retail Performance Ranking 2024", badania EY-Parthenon prezentującego oceny detalistów według ich doskonałości stacjonarnej, cyfrowej i ogólnej.

M&A Outlook. Doświadczenia polskich przedsiębiorców z obszaru M&A

Transakcje M&A w Polsce i zadowolenie firm po ich przeprowadzeniu to punkt wyjścia raportu EY, w którym sprawdzamy, jak wyglądają doświadczenia polskich firm z obszaru fuzji i przejęć

Raport EY: Rynek kosmetyczny w Polsce

Raport prezentuje aktualne tendencje rynkowe w branży kosmetycznej oraz ocenić potencjał sektora w zakresie implementacji innowacji poprzez inicjowanie i wspieranie projektów badawczo-rozwojowych.

Dlaczego konsumenci rozsądniej podchodzą do świątecznych wyprzedaży?

Pomimo zmartwień finansowych, „inteligentni, sprytni, rozważni” konsumenci są podekscytowani rozpoczęciem sezonu wyprzedaży, polując na wartość, a nie tylko na okazje.

Jak z pewnością siebie przeprowadzić proces IPO?

Pomimo spadku wolumenu o 14% do 310 IPO i wpływów o 35% do 24,9 mld USD w ujęciu rok do roku, trzeci kwartał nieznacznie przewyższył pierwsze dwa kwartały 2024 r. pod względem debiutów giełdowych.

Raport EY: 50 proc. wynagrodzenia bez podatku, zero pomyłek

Zapraszam do lektury przewodnika po najczęstszych pułapkach wdrożenia systemu wynagrodzeń dla pracowników kreatywnych. Raport EY: 50 proc. wynagrodzenia bez podatku, zero pomyłek

Implementacja Dyrektywy NIS2 w Polsce na tle wybranych państw UE

W celu dostosowania krajowego prawodawstwa do wymogów Dyrektywy NIS2, opracowaliśmy raport analizujący projekt nowelizacji ustawy o krajowym systemie cyberbezpieczeństwa (UKSC).

Jak dostosować strategię IPO do dynamicznie zmieniającego się rynku?

Rozdźwięk pomiędzy globalnymi rynkami IPO pogłębia się wraz z gwałtownym wzrostem w obu Amerykach i regionie EMEIA, oraz spowolnieniem w regionie Azji i Pacyfiku.

Raport EY: Barometr ujawnień taksonomicznych 2024

Kolejny rok raportowania zgodnie z Taksonomią UE – wnioski z badania EY Barometr ujawnień taksonomicznych 2024. Pobierz raport EY.

RECAI 63: Cztery przesłanki wpływające na inwestycje w magazynowanie energii

RECAI 63: Popyt na magazynowanie energii w akumulatorach rośnie w związku z niestabilnością sieci. Ranking EY dotyczący atrakcyjność miejsc dla inwestorów podkreśla możliwości.

Raport: Cyfrowa transformacja 2024

Po czterech latach EY Polska powraca z raportem, który kompleksowo przedstawia stan zaawansowania polskich firm w zakresie programów transformacyjnych.

Jak zarządy mogą przekształcić zrównoważony rozwój z chęci działania w skuteczną praktykę?

Rady nadzorcze i zarządy muszą zwiększyć swoją rolę jako pretendentów w obliczu słabnącego zaangażowania korporacji w zrównoważony rozwój.

Raport Fundacji Firmy Rodzinne i EY: Polscy pionierzy przedsiębiorczości

Oddajemy w Państwa ręce raport - Polscy pionierzy przedsiębiorczości. 35-letnie firmy w Polsce –jedyne na rynku tak kompleksowe spojrzenie na kondycję polskich firm rodzinnych założonych w pierwszym roku transformacji gospodarczej.

Raport EY & GIGLIKE: GIGbarometr 2024. Barometr elastyczności rynku pracy

Większe uelastycznienie form współpracy w małych firmach, wzrost zawieranych umów B2B w średnich firmach, coraz większe zadowolenia ze współpracy z niezależnymi profesjonalistami (GIGerami)

Odpowiedzialność za sprawy podatkowe – raport EY Tax Controversy 2024

Na jakie aspekty odpowiedzialności karnoskarbowej w biznesie warto zwrócić uwagę? Co warto wiedzieć o odpowiedzialności za sprawy podatkowe? Jak efektywnie zarządzać ryzykiem w tym obszarze?

Jak przekonać konsumentów do nowoczesnych rozwiązań energetycznych?

Różnorodne zmiany w sektorze energetycznym nabierają coraz większego tempa. Dowiedz się, jak się w nich odnaleźć.

Praca zdalna po polsku. Raport z badania EY

Praca zdalna i hybrydowa stały się oczekiwanym standardem. Po roku od zmiany przepisów 88% organizacji wybrało model hybrydowy. Wyniki badania EY – Praca zdalna po polsku pokazują, jak nowe przepisy sprawdziły się w praktyce.

Raport EY: Leasing na ścieżce transformacji

Branża leasingowa to motor napędowy polskiej gospodarki. Prawie 50% PKB w Polsce jest generowane przez sektory będące głównymi odbiorcami usług leasingowych.

Przewodnik po Polskim Rynku Nieruchomości 2024

Raport analizuje kluczowe czynniki wpływające na wszystkie sektory rynku nieruchomości. Porusza najważniejsze kwestie związane z audytem, doradztwem transakcyjnym, podatkowym i ESG o obszarze nieruchomości.

Jak przeprowadzić udane IPO, gdy warunki rynkowe zaczynają się zmieniać?

W 2023 roku globalny wolumen IPO spadł o 8%, a wpływy z tym związane o 33% w porównaniu do poprzedniego roku. Oczekuje się, że potencjalne obniżki stóp procentowych w 2024 roku przyciągną inwestorów z powrotem na ścieżkę IPO.

Raport EY. Nowoczesna funkcja podatkowo-księgowa: 3 lata na nową wartość dodaną

Raport EY "Nowoczesna funkcja podatkowo-księgowa: 3 lata na nową wartość dodaną" powstał na podstawie wniosków płynących z drugiej edycji badania Tax compliance a priorytety CFO w Polsce.

Raport EY - Jak polskie firmy wdrażają AI

Pobierz Raport EY: Jak polskie firmy wdrażają AI i dowiedz się, jak wygląda wdrożenie narzędzi sztucznej inteligencji w polskich firmach, jaka motywacja stoi za tym procesem.

Raport specjalny: W oczekiwaniu na NIS2 - stan przygotowań

Pobierz raport CSO Council, EY Polska i Trend Micro: W oczekiwaniu na NIS2: stan przygotowań i dowiedz się więcej o gotowości organizacji do wdrożenia wymogów Dyrektywy NiS2.

Raport EY 2023 – ICT Supply Chain Toolbox Whitepaper

Pobierz Raport EY 2023 – ICT Supply Chain Toolbox – niezastąpione źródło informacji dla wszystkich organizacji, które stawiają czoła wyzwaniom związanym z bezpieczeństwem łańcucha dostaw.

Raport EY Global IPO Trends Q3 2023 zawiera spostrzeżenia, fakty i liczby dotyczące rynku IPO od początku roku oraz implikacje dla firm planujących wejście na giełdę. Dowiedz się więcej.

Liderzy branży nieruchomości: szanse i ryzyka generatywnej AI

Firmy nieruchomościowe kontynuują poszukiwania najlepszych nowoczesnych technologii i automatyzacji, w celu zwiększenia efektywności i obniżenia kosztów.

Świadoma konsumpcja powoli wkracza do Polski

Tylko część polskich konsumentów zmienia swoje nawyki zakupowe w stronę świadomej konsumpcji. Głównym powodem jest chęć walki ze zmianami klimatycznymi i zainteresowanie zrównoważonym rozwojem – wynika z najnowszego badania EY Future Consumer Index w Polsce.

Raport EY Global IPO Trends Q2 2023 zawiera spostrzeżenia, fakty i liczby dotyczące rynku IPO od początku roku oraz implikacje dla firm planujących wejście na giełdę. Dowiedz się więcej.

EY Guide 2023 – Poland: e-commerce in practice

Pobierz Przewodnik EY 2023 – Polska: e-commerce w praktyce i poznaj prawne, podatkowe i biznesowe aspekty, które należy wziąć pod uwagę przed rozpoczęciem działalności internetowej w Polsce.

Raport EY & GIGLIKE: GIGbarometr 2023. Jak elastyczny jest polski rynek pracy?

GIGLIKE i EY Polska przedstawiają raport GIGbarometr, czyli barometr elastyczności rynku pracy. Pierwsze tego typu badanie w Polsce, dzięki któremu lepiej można zrozumieć elastyczność rynku pracy, a w przyszłości badać także kierunek zmian.

Zielony wodór - rewolucja czy przejściowa moda?

Zielony wodór zyskuje na popularności jako alternatywne źródło energii. Eksperci i politycy podkreślają jego korzyści, takie jak ochrona środowiska, niezależność energetyczna i dekarbonizacja.

Raport EY: Podatek u źródła – 2023. O czym warto wiedzieć

Minione lata były dynamiczne pod kątem kształtowania się nowego reżimu podatku u źródła. Z jakimi najważniejszymi zmianami i wyzwaniami mogą mierzyć się firmy w tym obszarze? Na co jeszcze warto zwrócić uwagę?

Ryzyko związane z sankcjami gospodarczymi - badanie EY

W drugiej połowie 2023 roku, po 18 miesiącach sankcji, zapytaliśmy firmy w Polsce o wpływ nowych przepisów, dostosowanie procesów, korzystanie zewnętrznych ekspertów i napotkane problemy. Zapraszam do lektury wyników badania!

Data Act: kolejny krok w realizacji europejskiej strategii danych

Akt w sprawie danych reguluje kwestie związane z dostępem do danych oraz możliwością ich przekazywania w relacji pomiędzy przedsiębiorcami, jak również kwestie związane z uzyskaniem dostępu do danych przez organy sektora publicznego celem rozwiązania istotnych problemów społecznych i politycznych.

- Najnowsze

- Audyt

- Bankowość i Ubezpieczenia

- Consulting

- Cybersecurity

- Energia, Ropa, Gaz

- Finanse przedsiębiorstw

- Ludzie w firmie

- Nieruchomości

- Podatki

- Prawo

- Sustainability i ESG

- Strategia i transformacja

- Technologia

- Zarządzenie ryzykiem

Audyt

Najważniejsze informacje o globalnym rynku IPO w 2025 roku oraz prognozy na rok 2026

EY Global IPO Trends prezentuje najnowsze informacje i analizy dotyczące globalnego rynku IPO w 2025 roku oraz prognozy na 2026 rok. Dowiedz się więcej.

Odkryj, jak skuteczne raportowanie wpływa na ochronę środowiska. Dowiedz się, dlaczego transparentność jest kluczowa dla zrównoważonego rozwoju i strategii biznesowych.

Przewodnik dla Komitetów Audytu – Globalne trendy i najlepsze praktyki

Pełniąc funkcje nadzorcze, komitety audytu muszą budować zaufanie wśród interesariuszy i umożliwiać radzie nadzorczej podejmowanie świadomych decyzji strategicznych. Ale jak to zrobić? Na to pytanie odpowiada nasza publikacja „Przewodnik dla Komitetów Audytu – Globalne trendy i najlepsze praktyki”.

Bankowość i Ubezpieczenia

Debt Alert. Przegląd rynku dłużnego – pierwsze półrocze 2025 r.

Debt Alert. Przegląd rynku dłużnego - pierwsze półrocze 2025 r. - kluczowe statystyki i fakty pomocne kadrze zarządzającej w planowaniu i podejmowaniu decyzji dotyczących krótko- i długoterminowego finansowania przedsiębiorstw.

Jak firmy ubezpieczeniowe mogą przyspieszyć tworzenie wartości – od luk do zysków

Niezagospodarowane dotąd obszary ubezpieczeń to dla ubezpieczycieli szansa na świadome wdrażanie innowacji i stymulowanie rozwoju firmy. Czytaj więcej.

Sztuczna inteligencja w ubezpieczeniach: od eksperymentów do transformacji

Letni okres to okazja do spojrzenia z szerszej perspektywy na dynamikę zmian w obszarze sztucznej inteligencji oraz do przemyślenia strategicznych kierunków działań w nadchodzących kwartałach.

Consulting

Team building – przykłady skutecznych aktywności integrujących zespół

Dowiedz się jak team building wzmacnia zespół! Poznaj skuteczne aktywności, które poprawiają komunikację, zaufanie i motywację w Twoim zespole.

Jak wdrożyć Gender Pay Gap w SAP HCM?

Raportowanie Gender Pay Gap staje się kluczowym obowiązkiem dla organizacji w związku z dyrektywą UE 2023/970. Wdrożenie wymaga uporządkowania danych HR, wartościowania stanowisk, wdrożenia rozwiązań analitycznych jak na przykład SAP Analytics Cloud oraz przygotowania procesów samoobsługi menadżerskiej i pracowniczej.

Fundusz Bezpieczeństwa i Obronności – nowa architektura odporności państwa

Fundusz Bezpieczeństwa i Obronności (FBiO) stanowi jedno z najbardziej znaczących przedsięwzięć instytucjonalnych ostatnich lat w obszarze bezpieczeństwa, odporności oraz polityki publicznej.

Cybersecurity

Cybersecurity OT – co to jest cyberbezpieczeństwo OT?

Sprawdź, czym jest cyberbezpieczeństwo OT i dlaczego jest ono kluczowe dla przemysłu. Dowiedz się, jak zabezpieczyć infrastrukturę przed cyberzagrożeniami i minimalizować ryzyko awarii.

Nowelizacja ustawy o Krajowym Systemie Cyberbezpieczeństwa

Dowiedz się, jak nowelizacja ustawy o Krajowym Systemie Cyberbezpieczeństwa wpływa na organizacje w Polsce. Jakie jest znaczenie audytu UKSC w budowaniu kultury bezpieczeństwa i zgodności z regulacjami?

SAP Business AI – wszystko, co warto wiedzieć o sztucznej inteligencji w ramach SAP BTP

Odkryj, jak SAP Business AI rewolucjonizuje procesy biznesowe. Dowiedz się więcej o SAP BTP, modelach LLM oraz zastosowaniach AI w różnych obszarach.

Sektor energetyczny, ropy naftowej i gazu

Status odbiorcy przemysłowego pozwoli obniżyć koszty energii

Nowe przepisy OZE w 2025 r. umożliwiają przedsiębiorstwom energochłonnym uzyskanie ulg na energię elektryczną. Sprawdź, jak skorzystać i zaoszczędzić nawet kilkaset tysięcy złotych rocznie!

Czy wodór będzie paliwem przyszłości?

Wodór jako paliwo przyszłości: odkryj jego potencjał w dekarbonizacji, korzyści, zastosowania w transporcie i energetyce oraz wyzwania, które stoją przed tym innowacyjnym źródłem energii.

Raport EY: Regulacje NIS2 i 5G Toolbox w Polsce.

Wdrożenie Dyrektywy NIS2 oraz 5G Toolbox to fundament europejskiej strategii cyberbezpieczeństwa, mający na celu ochronę infrastruktury krytycznej przed rosnącymi zagrożeniami cyfrowymi i geopolitycznymi.

Finanse przedsiębiorstw

Wypłata dywidendy – o czym należy pamiętać i jak rozliczyć wypłatę?

Wypłata dywidendy pociąga za sobą również określone skutki podatkowe. O czym należy pamiętać dokonując wypłaty dywidendy? Jak obliczyć wysokość dywidendy? Jak ją rozliczyć?

Jak bezpiecznie zaplanować IPO?

EY Global IPO Trends obejmuje aktualności oraz spostrzeżenia na temat globalnych, regionalnych i regionalnych rynków IPO w III kwartale 2025 r. oraz prognozy. Dowiedz się więcej.

Jak przekształcić niepewność w szansę dla Twojego IPO?

EY Global IPO Trends obejmuje aktualności oraz spostrzeżenia na temat globalnych, regionalnych i regionalnych rynków IPO po II kwartale 2025 r. oraz prognozy. Dowiedz się więcej.

Ludzie w firmie

Team building – przykłady skutecznych aktywności integrujących zespół

Dowiedz się jak team building wzmacnia zespół! Poznaj skuteczne aktywności, które poprawiają komunikację, zaufanie i motywację w Twoim zespole.

Jak wdrożyć Gender Pay Gap w SAP HCM?

Raportowanie Gender Pay Gap staje się kluczowym obowiązkiem dla organizacji w związku z dyrektywą UE 2023/970. Wdrożenie wymaga uporządkowania danych HR, wartościowania stanowisk, wdrożenia rozwiązań analitycznych jak na przykład SAP Analytics Cloud oraz przygotowania procesów samoobsługi menadżerskiej i pracowniczej.

Kolejne zmiany dla pracodawców zatrudniających obywateli Ukrainy w Polsce

Z końcem 2025 roku opublikowany został tekst projektu ustawy, która z dniem 5 marca 2026 roku ma wygaszać tzw. specustawę ukraińską. Zgodnie z projektem tylko niektóre znane dzisiaj rozwiązania zostaną zachowane lub przeniesione do innych ustaw, co rodzić będzie zmiany w zasadach pobytu i pracy obywateli Ukrainy w Polsce, na które pracodawcy muszą się przygotować.

Contingent Workforce Manager – brakujące ogniwo w nowoczesnej organizacji

Struktura siły roboczej w firmach dynamicznie się zmienia. Obok pracowników etatowych coraz częściej funkcjonują współpracownicy realizujący zadania w elastycznych formach.

Rozliczenie PIT 2024 r. - najważniejsze informacje

Przygotowania do rozliczenia podatkowego można zacząć wraz z początkiem nowego roku. Od kiedy można rozliczyć PIT? Do kiedy można rozliczyć PIT? Czy możliwe jest rozliczenie PIT online?

Kontrakt menedżerski a ZUS – najważniejsze informacje

Kontrakt menedżerski to umowa zawierana z osobą zarządzającą przedsiębiorstwem, regulowana przede wszystkim przez przepisy Kodeksu cywilnego. Kontrakt menedżerski a ZUS – co warto wiedzieć w tym temacie?

10 wskazówek dotyczących rozliczeń podatkowych

Roczne rozliczenia podatkowe są procesem złożonym, który wymaga uwzględnienia wielu elementów. Jak dokonać rozliczenia PIT za 2025 i co to jest planowanie podatkowe? Dlaczego ważne jest zachowanie dokumentów podatkowych? Na te pytania odpowiadamy w artykule.

W jaki sposób rozwiązać umowę o pracę?

Wypowiedzenie za porozumieniem stron bez lub z zachowaniem okresu wypowiedzenia i, Jakie są inne formy rozwiązania umowy o pracę? Jak rozwiązać umowę o pracę? Odpowiedzi w artykule

Oddelegowanie pracownika – o czym należy pamiętać?

Oddelegowanie pracownika co do zasady odnosi się do dłuższych wyjazdów pracownika. Kodeks pracy wiąże oddelegowanie ze zmianą miejsca świadczenia pracy. Oddelegowanie pracownika a delegacja - na czym polega różnica?

Kwota zmniejszająca podatek w 2025 roku. Co to jest PIT-2? Jak wypełnić formularz?

Co się zmieni w PIT-2 w 2026 roku? Jak kwota zmniejszająca podatek wpływa na końcowe wynagrodzenie. Kto może z niej skorzystać i jak złożyć oświadczenie PIT-2?

Wspólne rozliczenie małżonków za 2025 rok – kalkulator podatkowy

Kiedy wspólne rozliczenie małżonków jest korzystne dla podatników? Sprawdź nasze proste narzędzie: kalkulator, który pomoże podjąć decyzję przy rozliczeniu PIT za 2025 rok.

Jak obliczyć koszty uzyskania przychodu pracownika?

Koszty uzyskania przychodu pracownika to wydatki, które są niezbędne do osiągnięcia przychodu. Jaki jest limit KUP? Jak wygląda sytuacja w przypadku umowy o pracy i umowy o dzieło?

Co to jest PIT zerowy i w jakich sytuacjach znajduje zastosowanie?

Od 1 sierpnia 2019 r. w polskim systemie podatkowym obowiązuje instytucja PIT-0 (PIT zerowy) dla młodych osób. Komu przysługuje PIT zerowy (ulga dla młodych)? Na czym polega PIT 0?

Co to jest ulga IP Box i działalność badawczo-rozwojowa?

Ulga IP Box pozwala na opodatkowanie określonych dochodów (kwalifikowane prawo własności intelektualnej) według preferencyjnej stawki (5%). Dla kogo dedykowana jest ulga IP Box? Więcej w artykule.

Dyrektywa platformowa – co się zmieni i jakie będą skutki finansowe?

Dyrektywa 2024/2831 Parlamentu Europejskiego i Rady 2024/2831 dotycząca poprawy warunków pracy za pośrednictwem platform cyfrowych obowiązuje od 1 grudnia 2024 r., a Polska ma czas na jej wdrożenie do 2 grudnia 2026 r. Choć głównym celem regulacji jest zapewnienie lepszych warunków pracy i większej przejrzystości w zarządzaniu procesami opartymi na algorytmach, dla przedsiębiorców kluczowe znaczenie będą miały konsekwencje finansowe.

Prawo imigracyjne jest dynamicznie zmieniającą się dziedziną, która wpływa na życie milionów ludzi na całym świecie. W niniejszym kalendarium znajdą Państwo kluczowe daty i wydarzenia, które kształtują oblicze prawa imigracyjnego w naszym kraju. Nasze kalendarium będzie regularnie aktualizowane, aby dostarczać najnowsze informacje o zmianach w prawie imigracyjnym oraz ich wpływie na społeczeństwo.

Święta w firmie – co można rozliczyć w kosztach

Większość świadczeń świątecznych dla pracowników można rozliczyć w kosztach uzyskania przychodów, jeśli służy motywowaniu zespołu, poprawie atmosfery pracy i nie przekracza granicy reprezentacji.

Wartościowanie stanowisk pracy – czym jest i jak je przeprowadzić?

Dowiedz się, czym jest wartościowanie stanowisk pracy i jak przeprowadzić ten proces, aby stworzyć sprawiedliwy system wynagrodzeń i planowania kariery w organizacji. Więcej w artykule.

Kompas dla biznesu: B2B i umowy cywilnoprawne w świetle zmian prawnych od 2026

Zapraszamy do zapoznania się z raportem EY na temat nowych uprawnień PIP od 2026 r. W naszym raporcie znajdziesz odpowiedzi na te pytania – oraz konkretne wskazówki, jak przygotować się na nadchodzącą zmianę.

Nowe uprawnienia PIP od 2026 r. w pytaniach i odpowiedziach

Czy powinniśmy masowo przechodzić z B2B na etaty? Czy może lepiej przejść z B2B na umowę zlecenia? Jakie dowody analizuje PIP? Skąd urząd (US, ZUS, PIP) będzie wiedzieć, że w danej firmie jest dużo umów B2B? To tylko przykładowe pytania pracodawców związane z nadchodzącymi nowymi uprawnieniami Państwowej Inspekcji Pracy (PIP).

Nepotyzm w pracy – jak rozpoznać i reagować?

Odkryj, czym jest nepotyzm w pracy, jak go rozpoznać i jakie ma konsekwencje. Dowiedz się, jak reagować na faworyzowanie bliskich w firmie i gdzie zgłosić takie przypadki.

Analityka HR – co to jest i jakie ma zastosowanie?

Dowiedz się, jak analityka HR wspiera zarządzanie kapitałem ludzkim, optymalizuje procesy kadrowe i wpływa na produktywność. Dowiedz się, jakie narzędzia i wskaźniki są kluczowe w tym procesie.

Praca cudzoziemców pod presją – nowe przepisy PIP

Od 1 stycznia 2026 r. inspektor pracy będzie mógł natychmiast przekształcić umowę zlecenia lub kontrakt B2B w etat – nawet bez zgody pracodawcy i pracownika.

Trudno przewidzieć przyszłość, ale zdobywanie pożądanych kompetencji z wykorzystaniem „kosmicznych” technologii z pewnością przybliża do sukcesu.

W jaki sposób pierwsze prawdziwie globalne pokolenie redefiniuje dorosłość

Pierwsze prawdziwie globalne pokolenie na nowo określa, co znaczy być dorosłym, i zmusza firmy do wdrożenia transformacji.

Nowelizacja ustawy o PIP 2026 – co muszą wiedzieć pracodawcy?

Od 1 stycznia 2026 r. mają wejść w życie przepisy, które mogą diametralnie zmienić sposób kontroli legalności zatrudnienia w Polsce. Nowelizacja ustawy o Państwowej Inspekcji Pracy (PIP) oraz innych ustaw, m.in. Kodeksu postępowania cywilnego, to element Krajowego Planu Odbudowy.

Niedopuszczenie pracownika do pracy – kiedy może mieć miejsce?

Dowiedz się, kiedy pracodawca może nie dopuścić pracownika do pracy. Poznaj przyczyny, skutki oraz procedury związane z tym procesem, aby uniknąć konfliktów prawnych. Więcej w artykule.

Offboarding pracownika – na czym polega i jak go przeprowadzić?

Offboarding pracownika to ważny etap zakończenia współpracy z pracownikiem. Harmonogram często modyfikuje się w zależności od potrzeb i obowiązków odchodzącego pracownika. Co jeszcze warto wiedzieć o offboardingu?

Ulgowe pułapki: rozliczanie ulgi B+R w praktyce

Koszty związane z powstawaniem środków trwałych, które powstają w wyniku działalności badawczo-rozwojowej, nie mogą być rozliczane w ramach ulgi B+R – tak wynika z wyroku NSA. To niekorzystne dla podatników stanowisko, które w praktyce może prowadzić do nieuzasadnionego obciążenia finansowego dla firm.

Weto do nowelizacji specustawy ukraińskiej

Co z obywatelami Ukrainy po 30 września 2025? Dowiedz się jak weto Prezydenta dotyczące specustawy wpłynie na status obywateli Ukrainy w Polsce. Zrozum kluczowe zmiany i ich konsekwencje dla rynku pracy.

Elastyczne formy współpracy w obliczu zmian – jak się przygotować?

Pracodawcy muszą przygotować się na ważne zmiany. Już od 2026 r. Państwowa Inspekcja Pracy (PIP) ma zyskać nowe uprawnienia do przekwalifikowania umów cywilnoprawnych, w tym B2B, w umowy o pracę. Choć zmiany mają na celu ochronę pracowników, brak jasnych kryteriów oceny „fikcyjności” samozatrudnienia budzi obawy firm, w szczególności opartych na elastycznym modelu współpracy, czyli głównie w branży IT, doradztwie czy sektorze kreatywnym.

EY Barometr Przedsiębiorczości 2025

Sprawdź wyniki badania EY Barometr Przedsiębiorczości 2025, które analizuje stan przedsiębiorczości w Polsce i Europie Środkowej i Południowo-Wschodniej. Dowiedz się o wyzwaniach, innowacjach oraz planach inwestycyjnych polskich firm w obliczu zmieniającego się otoczenia gospodarczego.

Zatrudnianie cudzoziemców: wyzwania pracodawców po wejściu w życie nowych przepisów

1 czerwca 2025 r. weszły w życie ważne zmiany w zasadach dotyczących zatrudniania cudzoziemców. Ich stosowanie w praktyce rodzi często wątpliwości wśród pracodawców, jak i samych cudzoziemców. Dowiedz się więcej.

Osobiste Konto Inwestycyjne bez „podatku Belki”

Znane są ogólne założenia nowego narzędzia inwestycyjnego jakim ma być Osobiste Konto Inwestycyjne (OKI). W dniu 5 sierpnia 2025 r. minister finansów ogłosił, że w ramach OKI przewidziano brak opodatkowania zysków kapitałowych w części inwestycyjnej do 100 tys zł, a w części oszczędnościowej - do 25 tys zł. Powyżej 100 tys zł ma wejść niskie opodatkowanie nieprzekraczające 1%. Planowane uruchomienie OKI przewidziane jest na połowę 2026 r.

Relokacja pracownika – na czym polega?

Relokacja pracownika to zmiana miejsca zamieszkania, związana z przyczynami zawodowymi. Na czym polega relokacja pracownika i jakie są jej przyczyny? Czym jest Oddelegowanie do pracy za granicą? Więcej w artykule.

Nowy program pilotażowy: skrócony czas pracy z dofinansowaniem do 1 mln zł

Ministerstwo Rodziny, Pracy i Polityki Społecznej (MRPiPS) uruchomiło pilotażowy program „Skrócony czas pracy – to się dzieje!”.

Przejrzystość wynagrodzeń przed zatrudnieniem staje się obowiązkiem

W dniu 23 czerwca 2025 r. w Dzienniku Ustaw opublikowano nowelizację Kodeksu pracy, która wprowadza zmiany w zakresie przejrzystości wynagrodzeń przed zatrudnieniem. Nowe przepisy zobowiązują pracodawców do ujawniania osobom ubiegającym się o zatrudnienie informacji o wynagrodzeniu, wprowadzają ograniczenia w katalogu danych osobowych kandydatów oraz rozszerzają zasadę niedyskryminacji. Ustawa wejdzie w życie 24 grudnia 2025 r.

Cztery wizje przyszłości AI: czy to Ty będziesz architektem zmian, czy to AI zdefiniuje Ciebie?

Poprzez analizę pojawiających się sygnałów i trendów zidentyfikowaliśmy cztery scenariusze, w jaki sposób sztuczna inteligencja może przekształcić krajobraz biznesowy do 2030 roku. Dowiedz się więcej.

Nowe uprawnienia PIP i ryzyka dla pracodawców

Państwowa Inspekcja Pracy (PIP) ma zyskać nowe uprawnienia, by mogła skutecznie egzekwować przepisy prawa pracy, tj. przede wszystkim do wydawania decyzji administracyjnych przekształcających nieprawidłowo zawarte umowy cywilnoprawne (w tym umowy zlecenia, umowy o dzieło, umowy B2B) w umowy o pracę. Nowe uprawnienia PIP mają na celu zwiększenie efektywności kontroli oraz ochrony praw pracowników. Jednak dla pracodawców oznaczają one także nowe wyzwania i potencjalne ryzyka.

Raport EY & GIGLIKE: GIGbarometr 2025. Barometr elastyczności rynku pracy

Zapraszamy do zapoznania się z trzecią edycją raportu GIGbarometr – wyjątkowym spojrzeniem na elastyczność rynku pracy w Polsce. GIGbarometr 2025 pokazuje zmiany zachodzące na rynku, istotne tendencje i kierunki dalszego rozwoju.

Czym jest Niebieska Karta UE (Blue Card), kto może ją otrzymać i jakie daje przywileje?

Niebieska Karta UE to kluczowy dokument dla cudzoziemców, umożliwiający legalny pobyt i pracę w Polsce. Sprawdź uprawnienia i wymagania dla karty pobytu dla obywatela UE.

Ulgi proinnowacyjne drogą do oszczędności w rozliczeniu PIT

Przedsiębiorcy często składają zeznania PIT, nie uwzględniając przysługujących im ulg proinnowacyjnych, co może wynikać z braku analizy dostępnych możliwości. Dobrze przeprowadzona analiza ulg podatkowych może zająć kilka miesięcy, więc warto rozpocząć ją już dziś, aby dobrze przygotować się do klejonego roku (a może zrobić korektę). Zainwestowanie czasu w tę analizę może przynieść wymierne korzyści finansowe i pomóc w lepszym planowaniu przyszłych zobowiązań podatkowych.

Zmiany w zatrudnianiu cudzoziemców od 1 czerwca 2025 r.

Od 1 czerwca 2025 r. wejdą w życie istotne zmiany w zasadach dotyczących zatrudniania cudzoziemców. Tego dnia wejdzie w życie ustawa z 20 marca 2025 r. o warunkach dopuszczalności powierzania pracy cudzoziemcom na terytorium RP reguluje zasady zatrudniania cudzoziemców w Polsce. Nowe przepisy mające na celu dostosowanie rynku pracy do rosnącej liczby obcokrajowców poszukujących zatrudnienia oraz zapewnienie lepszej ochrony praw pracowników. Nowe regulacje nadają również dodatkowe uprawnienia Inspekcji Pracy oraz Straży Granicznej.

Jak rozpocząć współprcę z niezależnym profesjonalistą?

Na co zwrócić uwagę, by umowa podpisana z samozatrudnionym była zgodna z prawem? Błąd może pociągnąć za sobą konieczność uregulowania zaległych zaliczek na podatek PIT, składek ZUS i kosztować utratę reputacji.

Rada pracowników – czym jest i jaką rolę pełni?

Rada pracowników to kluczowy organ w firmach, który wspiera dialog między pracownikami a zarządem, poprawiając komunikację i zaangażowanie w organizacji. Jaka jest jej rola?

Praca na czarno – skutki i zagrożenia

Praca na czarno niesie ze sobą poważne konsekwencje prawne i finansowe zarówno dla pracowników, jak i pracodawców. Dowiedz się, jakie są zagrożenia i jak zgłosić nielegalne zatrudnienie.

Toksyczna atmosfera w pracy – jak rozpoznać i przeciwdziałać?

Nieprzyjazne środowisko zawodowe to problem, którego nie można ignorować. Jak rozpoznać toksyczną atmosferę w pracę i kim jest osoba toksyczna w pracy? Na te pytania odpowiadamy w artykule.

Wypalenie zawodowe – objawy, przyczyny, strategie przeciwdziałania

Dowiedz się, czym jest wypalenie zawodowe, jakie są jego objawy i przyczyny oraz jak skutecznie przeciwdziałać temu zjawisku w miejscu pracy. Więcej w artykule.

Narzędzia rekrutacyjne – jak usprawnić pracę działu HR?

Poznaj nowoczesne narzędzia rekrutacyjne, które usprawniają procesy HR, automatyzują selekcję kandydatów i budują relacje z pracownikami. Czym są nowoczesne narzędzia HR?

Dyskryminacja w miejscu pracy — jakie może mieć formy?

oznaj różne formy dyskryminacji w miejscu pracy, jej przyczyny oraz skutki. Dowiedz się, jak skutecznie przeciwdziałać dyskryminacji i jakie narzędzia mogą pomóc w tworzeniu inkluzywnego środowiska.

Workation – co to jest? Jakie są regulacje prawne tej formy pracy?

Workation łączy pracę z podróżami, oferując elastyczność i nowe doświadczenia. WOrkation w Polsce - dowiedz się o regulacjach prawnych i zaletach tego innowacyjnego modelu pracy.

Zarządzanie różnorodnością pokoleniową w miejscu pracy – porady i przykłady

Zarządzanie różnorodnością pokoleniową w pracy to klucz do efektywności. Odkryj strategie, które wspierają inkluzyjność i wykorzystują unikalne cechy każdego pokolenia.

Relokacja cudzoziemców – kluczowe zmiany w polskiej polityce wizowej

Firmy zainteresowane relokacją specjalisty -cudzoziemca do Polski muszą zadbać o prawidłowe przeprowadzenie tego procesu. Uzyskanie zezwolenia na pracę jest pierwszym krokiem w ramach relokacji specjalisty-cudzoziemca do Polski.

Relokacja specjalistów-cudzoziemców do Polski – zezwolenia na pracę po zmianach

Nowe przepisy imigracyjne wprowadzają szereg zmian, które wpłyną na procesy relokacyjne w firmach. W artykule analizujemy zmiany w zakresie procesu relokacji specjalistów-cudzoziemców do Polski, w szczególności te dotyczące procedury wydawania zezwoleń na pracę na gruncie nowej ustawy regulującej zatrudnianie cudzoziemców, która może wejść w życie już 1 maja 2025 r. Zagadnienie to było także szczegółowo omówione podczas webcastu EY: Nowe przepisy imigracyjne w Polsce: Jak skutecznie relokować specjalistów-cudzoziemców?

Twórczość a AI – perspektywa prawna i podatkowa

Coraz częściej pracownicy sięgają w swojej pracy po narzędzia AI. Jednak wykorzystanie sztucznej inteligencji w codziennej pracy, zwłaszcza w kontekście tworzenia utworów w rozumieniu ustawy o prawie autorskim i prawach pokrewnych, rodzi szereg wyzwań prawnych i podatkowych. Jednym z nich jest ustalenie, w jaki sposób korzystanie z narzędzi AI wpływa na prawa autorskie oraz na możliwość uzyskania 50-proc. kosztów uzyskania przychodów (KUP).

Co to jest Pokolenie Z? Charakterystyka nowej generacji pracowników i konsumentów

Pokolenie Z (generacja z, gen z) wyróżnia postrzeganie rynku pracy z nowej perspektywy. Co warto wiedzieć o gen Z? Od kiedy zaczyna się pokolenie Z? Milenialsi a pokolenie Z – jakie są różnice?

Rozwiązywanie umów o pracę w pytaniach i odpowiedziach

Kodeks pracy określa różne sposoby rozwiązania umowy o pracę, w tym na mocy porozumienia stron, wypowiedzenia oraz rozwiązania bez wypowiedzenia. W artykule odpowiemy na najczęściej zadawane pytania dotyczące tego procesu.

Ważny wyrok WSA w zakresie ulgi na ekspansję

Wyrok Wojewódzkiego Sądu Administracyjnego (WSA) w Warszawie z 10 stycznia 2025 r., sygn. akt III SA/Wa 2504/24 rzuca nowe światło na rozumienie przepisów dotyczących ulgi na ekspansję , a w szczególności na kwestię kwalifikacji nowych produktów oraz wydatków na działania marketingowe. W wyroku zdefiniowano nowy produkt jako produktu dotychczas nieoferowanego w rozumieniu art. 18eb ust. 4 ustawy o podatku dochodowym od osób prawnych (dalej u.p.d.o.p.). Ponadto poruszono kwestię stosowania art. 18eb ust. 7 u.p.d.o.p. do wydatków na wynagrodzenia pracowników, którzy czynnie uczestniczą w działaniach marketingowych.

Jak Konwencja MLI wpływa na koszty zagranicznych oddelegowań pracowników

Współczesna gospodarka światowa, charakteryzująca się rosnącym przepływem kapitału i międzynarodową działalnością przedsiębiorstw, niesie ze sobą wyzwania w zakresie efektywnego opodatkowania dochodów.

Luka płacowa w świetle Dyrektywy o jawności i równości wynagrodzeń

Dyrektywa w sprawie jawności i równości wynagrodzeń wprowadza szereg nowych obowiązków dla pracodawców - dowiedz się więcej z artykułu.

Ulgi podatkowe dla pracodawców zatrudniających żołnierzy OT i AR

Od początku 2025 r. obowiązują w Polsce przepisy dotyczące ulg podatkowych dla pracodawców, którzy decydują się na zatrudnianie żołnierzy Obrony Terytorialnej (OT) oraz żołnierzy Aktywnej Rezerwy (AR).

EY Immigration Newsletter - Luty 2025

Przedstawiamy Ci wybór najistotniejszych tematów, które wpływają lub w przyszłości mogą wpłynąć na prawa i obowiązki firm zatrudniających cudzoziemców, w podziale na prawo i praktykę imigracyjną.

Od pokolenia X do Z – jak zmieniła się kultura pracy w organizacjach?

Zespoły HR muszą tworzyć środowiska pracy, które sprostają oczekiwaniom różnych pokoleń, a także zrealizują cele biznesowe - dowiedz się więcej z artykułu.

3R w HR: Rekrutacja, Rozwój, Retencja – wnioski z badania EY

Przygotowany przez EY Polska raport 3R w HR: Rekrutacja, Rozwój, Retencja dostarcza cennych informacji na temat trendów i wyzwań, z jakimi mierzą się obecnie pracodawcy.

Dodatkowy urlop dla rodziców wcześniaków

W dniu 19 marca 2025 r. w życie wejdą nowe przepisy dotyczące uzupełniającego urlopu macierzyńskiego, które mają na celu wsparcie rodziców dzieci hospitalizowanych w okresie po narodzinach dziecka.

Inspekcja sama zmieni współpracę na etat

W sytuacjach patologicznych inspektor przekształci umowy cywilnoprawne w umowy o pracę. Propozycje zmian w KPO budzą wątpliwości firm.

Ministerstwo Rodziny, Pracy i Polityki Społecznej opracowało projekt ustawy zmieniającej Kodeks pracy, mający na celu uporządkowanie definicji deliktów związanych z różnymi formami przemocy w pracy.

Aktualizacja: dodatkowa ścieżka legalizacji pobytu obywateli Ukrainy – CUKR

Od 2025 roku Polska wprowadzi nową, uproszczoną procedurę ubiegania się o kartę pobytu z adnotacją CUKR. Ta nowa procedura zastąpi tradycyjną decyzję papierową plastikową kartą.

Przewodniki Podatkowe i Prawne 2025

Rok 2025 będzie rokiem kontrastów. Jak skutecznie stawić czoła wyzwaniom i jednocześnie wykorzystać nowe możliwości? Odpowiedzi na to pytanie możecie znaleźć w Przewodnikach Podatkowych i Prawnych 2025.

Nieruchomości

Działalność gospodarcza a podatek od nieruchomości. Kiedy powstaje obowiązek podatkowy?

Podatek od nieruchomości ściśle związany jest z prawem własności danej nieruchomości. Podatnikami są zarówno osoby fizyczne i prawne, jak i jednostki organizacyjne nieposiadające osobowości prawnej. Kiedy powstaje obowiązek podatkowy, gdy prowadzona jest działalność gospodarcza?

Nowy podatek od nieruchomości 2025 r. – jakie kroki podjąć, aby zredukować ryzyko wyższego podatku

Jak zmiany w podatku od nieruchomości w 2025 r. wpłyną na przedsiębiorców? Jak zminimalizować ryzyko wyższych podatków? Sprawdź kluczowe kroki. Więcej w artykule.

Przewodnik po polskim rynku nieruchomości 2025

Jakie najważniejsze zmiany wydarzyły się w obszarze, jakim jest rynek nieruchomości w Polsce? Odpowiedź znajdziesz w naszym corocznym przewodniku. Poznaj rynek nieruchomości – prognozy 2025.

Podatki

Przewodniki Podatkowe i Prawne 2026

Rok 2026 zapowiada się jako okres intensywnych zmian, które będą miały istotny wpływ na sposób prowadzenia działalności gospodarczej w Polsce. Jak przygotować się na nadchodzące zmiany, a jednocześnie wykorzystać pojawiające się możliwości? Odpowiedzi w Przewodnikach Podatkowych i Prawnych 2026.

Nowy pakiet OECD w zakresie globalnego podatku minimalnego – najważniejsze zmiany dla polskich firm

OECD publikuje pakiet reform SbS dla BEPS 2.0 P2, wprowadzając nowe bezpieczne przystanie i wydłużając przejściową CbCR o rok

Zwolnienie z VAT w 2026 – komu przysługuje? Limity zwolnienia podmiotowego

Podatnicy VAT mogą stosować zwolnienie z VAT do czasu przekroczenia limitu 240 000 zł sprzedaży. Jakie są zasady zwolnienia podmiotowego z VAT? Jakie są limity zwolnienia z VAT?

Rozliczenie PIT 2024 r. - najważniejsze informacje

Przygotowania do rozliczenia podatkowego można zacząć wraz z początkiem nowego roku. Od kiedy można rozliczyć PIT? Do kiedy można rozliczyć PIT? Czy możliwe jest rozliczenie PIT online?

Ulga dla rodzin wielodzietnych (4+) w pigułce

Ulga dla rodzin wielodzietnych skierowana jest do rodzin, w których liczba dzieci wynosi co najmniej 4. Jakie są warunki skorzystania z ulgi 4+? Jak wyliczyć kwotę ulgi?

Kwota wolna od podatku – ile wynosi? Kwota zmniejszająca podatek i zmiany w 2026 roku.

Kwota wolna od podatku jest elementem kalkulacyjnym skali podatkowej. Jak uwzględnić tę kwotę w rozliczeniu podatkowym? Co jeszcze warto wiedzieć o kwocie zmniejszającej podatek?

10 wskazówek dotyczących rozliczeń podatkowych

Roczne rozliczenia podatkowe są procesem złożonym, który wymaga uwzględnienia wielu elementów. Jak dokonać rozliczenia PIT za 2025 i co to jest planowanie podatkowe? Dlaczego ważne jest zachowanie dokumentów podatkowych? Na te pytania odpowiadamy w artykule.

Rejestracja działalności gospodarczej w CEIDG

Aktualnie w Polsce funkcjonuje ponad 2 mln firm rozumianych jako jednoosobowe działalności gospodarcze. Co trzeba przygotować, gdy naszym celem jest rejestracja działalności gospodarczej w CEDIG? Gdzie zgłosić firmę i jaką drogą można to zrobić?

Co to jest jednoosobowa działalność gospodarcza?

Jednoosobowa działalność gospodarcza jest popularną i prostą formą prowadzenia biznesu, ale wymaga zrozumienia obowiązków podatkowych, rejestracyjnych oraz opłacania składek ZUS. Co warto wiedzieć o tej formie działalności? Więcej w artykule.

Działalność gospodarcza a podatek od nieruchomości. Kiedy powstaje obowiązek podatkowy?

Podatek od nieruchomości ściśle związany jest z prawem własności danej nieruchomości. Podatnikami są zarówno osoby fizyczne i prawne, jak i jednostki organizacyjne nieposiadające osobowości prawnej. Kiedy powstaje obowiązek podatkowy, gdy prowadzona jest działalność gospodarcza?

Wypłata dywidendy – o czym należy pamiętać i jak rozliczyć wypłatę?

Wypłata dywidendy pociąga za sobą również określone skutki podatkowe. O czym należy pamiętać dokonując wypłaty dywidendy? Jak obliczyć wysokość dywidendy? Jak ją rozliczyć?

Podatek VAT w Polsce – podatek od towarów i usług

Podatek od towarów i usług (podatek VAT) dotyczy praktycznie każdego obywatela nabywającego usługi lub towary. Jakie obszary reguluje ustawa o VAT? Ile wynosi podatek VAT?

Działalność gospodarcza – formy prawne i zasady opodatkowania

Jednoosobowa działalność gospodarcza prowadzona przez osoby fizyczne, działalność prowadzona za pomocą spółek osobowych lub kapitałowych – każda z tych form niesie za sobą określone korzyści (nie tylko finansowe) oraz określone ograniczenia i wady.

Ulga sponsoringowa dla przedsiębiorców za zaangażowanie w działalność społecznie pożyteczną

Ulga na sponsoring pozwala odliczyć 50% wydatków, które stanowiły koszt uzyskania przychodów i przeznaczone zostały na konkretne cele społeczne. Co jeszcze daje ulga sponsoringowa?

Ile wynosi ulga na dziecko w 2025 roku?

Ulga na dzieci to wsparcie dla rodzin, która podlega ona odliczeniu w rocznym zeznaniu podatkowym. Kiedy może być zastosowana ulga na dzieci? Co to jest ulga prorodzinna?

KSeF – sprawdź z checklistą EY, czy Twoja firma jest gotowa

Od 1 lutego 2026 r. największe podmioty będą wystawiać faktury wyłącznie w formacie ustrukturyzowanym, za pośrednictwem Krajowego Systemu e-Faktur (KSeF).

Progi podatkowe w Polsce 2026 – najważniejsze informacje

Jakie progi podatkowe funkcjonują w polskim systemie prawnym? Jakie są aktualne stawki podatku dochodowego? Jak obliczyć podatek dochodowy w 2026 roku? Odpowiedzi w artykule.

Wspólne rozliczenie małżonków za 2025 rok – kalkulator podatkowy

Kiedy wspólne rozliczenie małżonków jest korzystne dla podatników? Sprawdź nasze proste narzędzie: kalkulator, który pomoże podjąć decyzję przy rozliczeniu PIT za 2025 rok.

Strategia podatkowa. Co to jest informacja o realizowanej strategii podatkowej?

Informacja o realizowanej strategii podatkowej to jeden z obowiązków osób prowadzących działalność gospodarczą. Co to jest strategia podatkowa i na czym polega jej przygotowanie?

Co to jest PIT zerowy i w jakich sytuacjach znajduje zastosowanie?

Od 1 sierpnia 2019 r. w polskim systemie podatkowym obowiązuje instytucja PIT-0 (PIT zerowy) dla młodych osób. Komu przysługuje PIT zerowy (ulga dla młodych)? Na czym polega PIT 0?

Co to jest biała lista podatników VAT? Jak zgłosić rachunek na listę?

Biała lista podatników VAT zawiera informacje, czy kontrahent jest czynnym podatnikiem VAT, czy został z listy wykreślony lub ponownie umieszczony w wykazie. Jak działa wyszukiwarka podatników?

Jak obliczyć koszty uzyskania przychodu pracownika?

Koszty uzyskania przychodu pracownika to wydatki, które są niezbędne do osiągnięcia przychodu. Jaki jest limit KUP? Jak wygląda sytuacja w przypadku umowy o pracy i umowy o dzieło?

Kwota zmniejszająca podatek w 2025 roku. Co to jest PIT-2? Jak wypełnić formularz?

Co się zmieni w PIT-2 w 2026 roku? Jak kwota zmniejszająca podatek wpływa na końcowe wynagrodzenie. Kto może z niej skorzystać i jak złożyć oświadczenie PIT-2?

Split payment. Co to jest mechanizm podzielonej płatności?

Jednym z rozwiązań umożliwiających ograniczenie luki w podatku VAT jest split payment, czyi tzw. mechanizm podzielonej płatności (MPP). Kiedy można go zastosować? Więcej w artykule.

Co to jest ulga IP Box i działalność badawczo-rozwojowa?

Ulga IP Box pozwala na opodatkowanie określonych dochodów (kwalifikowane prawo własności intelektualnej) według preferencyjnej stawki (5%). Dla kogo dedykowana jest ulga IP Box? Więcej w artykule.

Wydłużenie terminu raportowania JPK CIT/PIT – projekt ustawy

W Wykazie prac legislacyjnych Rady Ministrów opublikowano projekt ustawy (nr UD350) przewidujący istotne zmiany w zakresie raportowania Jednolitego Pliku Kontrolnego dla podatków dochodowych (JPK_CIT i JPK_PIT). Najważniejsza propozycja to wydłużenie terminu na złożenie JPK dla firm prowadzących pełne księgi rachunkowe – do końca siódmego miesiąca po zakończeniu roku podatkowego (zamiast obecnego terminu przypadającego na koniec trzeciego lub czwartego miesiąca).

Płatności za udostępnianie aplikacji i oprogramowania na gruncie WHT - kolejny wyrok WSA

Kolejny wyrok Wojewódzkiego Sądu Administracyjnego (dalej: WSA) opowiedział się za pozytywną linią interpretacyjną w przedmiocie kwalifikacji płatności z tytułu usług SaaS (ang. Software-as-a-Service) udostępnianych w modelu chmurowym jako niestanowiące należności licencyjnych za użytkowanie urządzenia przemysłowego na gruncie podatku u źródła (dalej: WHT).

Liderzy podatków i finansów stawiają na: dane, AI i elastyczne modele operacyjne

Aż 86% liderów obszarów podatkowych i finansowych w firmach uznaje wykorzystanie danych, generatywnej sztucznej inteligencji (GenAI) oraz nowoczesnych technologii za kluczowy element strategii.

OECD publikuje aktualizację Modelowej Konwencji Podatkowej

19 listopada 2025 r. Organizacja Współpracy Gospodarczej i Rozwoju (OECD) opublikowała notę zawierającą treść aktualizacji (Aktualizacja 2025) Modelowej Konwencji Podatkowej w zakresie podatku od dochodu i majątku (OECD MTC) oraz jej Komentarza. Kluczowe zmiany obejmują: • doprecyzowanie, kiedy praca zdalna transgraniczna (np. z biura domowego) tworzy dla przedsiębiorstwa opodatkowaną obecność, • nową alternatywną regulację dotyczącą opodatkowania dochodów z działalności związanej z eksploatacją i wydobyciem zasobów naturalnych, • inne zmiany mające na celu zapewnienie spójności interpretacji umów oraz zwiększenie pewności podatkowej. Aktualizacja 2025 uwzględnia również zmiany w obserwacjach i zastrzeżeniach państw członkowskich OECD oraz stanowiska państw niebędących członkami w odniesieniu do OECD MTC i jej Komentarza.

W dniu 21 listopada 2025 r. Wojewódzki Sąd Administracyjny w Lublinie wydał wyrok, w którym potwierdził możliwość jednoczesnego korzystania z ulgi na robotyzację oraz dokonywania odpisów amortyzacyjnych. Zdaniem sądu, ulga na robotyzację oraz amortyzacja to odrębne instytucje prawne. Podatnik jest uprawniony do równoczesnego skorzystania z ulgi na robotyzację oraz dokonywania odpisów amortyzacyjnych.

Deficyt handlowy USA – przyczyny, skutki, rola ceł w polityce gospodarczej

Poznaj przyczyny i skutki deficytu handlowego USA oraz rolę ceł w polityce gospodarczej. Dowiedz się, jak nierównowaga wpływa na gospodarkę i relacje handlowe.

Wpływ ceł na ceny produktów – skutki dla firm i konsumentów

Poznaj wpływ ceł na ceny produktów oraz ich skutki dla firm i konsumentów. Dowiedz się, jak przedsiębiorstwa reagują na rosnące koszty importu. Więcej w artykule.

Raport EY: E-Faktura – ostatnia prosta. 35 punktów kontrolnych przed startem KSeF-u

Wdrożenie Krajowego Systemu e-Faktur (KSeF) to jedno z najpoważniejszych wyzwań, przed jakimi stoją dziś polskie przedsiębiorstwa. Od lutego 2026 r. największe podmioty będą zobowiązane do wystawiania faktur wyłącznie w formacie ustrukturyzowanym, za pośrednictwem systemu KSeF. Dla wielu organizacji oznacza to konieczność przeprowadzenia kompleksowej transformacji w zaledwie kilka miesięcy. Czasu na przygotowanie jest niewiele, a każdy tydzień zwłoki znacząco zwiększa ryzyko operacyjne i podatkowe. Raport EY to praktyczna mapa drogowa, która pomoże Ci przeprowadzić organizację przez ten proces – krok po kroku, miesiąc po miesiącu.

Kompas dla biznesu: B2B i umowy cywilnoprawne w świetle zmian prawnych od 2026

Zapraszamy do zapoznania się z raportem EY na temat nowych uprawnień PIP od 2026 r. W naszym raporcie znajdziesz odpowiedzi na te pytania – oraz konkretne wskazówki, jak przygotować się na nadchodzącą zmianę.

Podatek u źródła z tytułu ,,świadczeń o podobnym charakterze''

Coraz częściej podatnicy, w szczególności w ramach grup międzynarodowych, korzystają ze współpracy z podmiotami mającymi siedzibę na rynkach zagranicznych w zakresie usług wspierających sprzedaż, koordynację zakupów czy też działania marketingowo-promocyjne. W powyższym kontekście istotne staje się prawidłowe rozpoznanie kategorii przychodu z tytułu takiej współpracy – w szczególności, czy płatność na rzecz nierezydenta może podlegać podatkowi u źródła (WHT) w Polsce.

Oświadczenia w zakresie podatku u źródła – nie należy składać ich za wcześnie

W ostatnich tygodniach praktyka podatkowa w zakresie podatku u źródła została istotnie ukształtowana przez najnowsze interpretacje Szefa Krajowej Administracji Skarbowej. Rozstrzygnięcia te dotyczą momentu składania oświadczeń zarządu (WH-OSC) i bezpośrednio wpływają na sposób, w jaki płatnicy powinni zabezpieczać swoje obowiązki przy dokonywaniu wpłat do podmiotów powiązanych za granicę. To istotny sygnał dla spółek dokonujących regularnych wpłat dywidend, odsetek lub należności licencyjnych w transakcjach transgranicznych.

Planowane zmiany w zakresie minimalnego CIT

16 września 2025 r. na stronie Rządowego Centrum Legislacji opublikowano projekt ustawy o zmianie ustawy o CIT. Projekt zakłada istotne modyfikacje przepisów dotyczących tzw. minimalnego podatku dochodowego od osób prawnych, o którym mowa w art. 24ca ustawy o CIT. Zmiany te - zgodnie z założeniami - mają wejść w życie z dniem 1 stycznia 2026 r.

Dyrektywa DAC8 – kryptoaktywa (transakcje kryptowalutowe w UE)

Dyrektywa DAC8 wprowadza automatyczną wymianę informacji o kryptoaktywach w UE, zwiększając przejrzystość i nadzór nad cyfrową gospodarką. Więcej w artykule.

Dyrektywy DAC8 i DAC9 – nowy etap w automatycznej wymianie informacji podatkowych

Nowe dyrektywy DAC8 i DAC9 wprowadzają obowiązki sprawozdawcze dla instytucji finansowych, zwiększając przejrzystość wymiany informacji podatkowych w erze cyfrowej. Więcej w artykule.

Systemy ETL – transformacja danych podatkowych, finansowo-księgowych – na przykładzie JPK_KR

Dowiedz się, jak systemy ETL ułatwiają przygotowanie plików JPK_KR w odpowiedzi na żądania organów podatkowych, automatyzując procesy ekstrakcji i transformacji danych. Więcej w artykule.

Nowelizacja ustawy o CIT: ważne zmiany w opodatkowaniu operacji restrukturyzacyjnych

W dniu 18 września 2025 r. weszła w życie nowelizacja ustawy – Prawo energetyczne oraz niektórych innych ustaw, która wprowadza istotne modyfikacje do ustawy z dnia 15 lutego 1992 r. o podatku dochodowym od osób prawnych (ustawa o CIT). Nowe przepisy wprowadzają kluczowe zmiany w opodatkowaniu operacji restrukturyzacyjnych – w szczególności w zakresie opodatkowania podziału przez wyodrębnienie oraz zasad opodatkowania w przypadku połączenia spółek przeprowadzanego na podstawie art. 515¹ § 1 ustawy z dnia 15 września 2000 r. – Kodeks spółek handlowych (KSH) (tj. tzw. połączenia uproszczonego).

CARF – globalny standard wymiany informacji podatkowych dla kryptoaktywów

Odkryj, jak CARF zmienia zasady raportowania transakcji kryptoaktywów w Polsce. Dowiedz się, co to oznacza dla Twojej firmy i rynku kryptoaktywów od 2027 roku.

Nowe cła USA a biznes w Polsce: wnioski i rekomendacje

Zachęcamy do pobrania bezpłatnego materiału EY na temat wpływu nowych ceł USA na prowadzenie działalności w Polsce. Przedstawiamy w nim także wyniki badania EY: pt. „Polskie firmy w obliczu ceł: Strategiczne zmiany w odpowiedzi na niepewność handlową”.

Korekta dochodowości jako wynagrodzenia za usługę VAT: przełomowy wyrok TSUE

Trybunał Sprawiedliwości Unii Europejskiej (TSUE) wydał przełomowy wyrok w sprawie podlegania opodatkowaniu VAT korekt dochodowości TP (por. C-726/23 (SC Arcomet Towercranes SRL). Wyrok ten ma w szczególności przełomowe znaczenie dla podmiotów rozliczających korekty dochodowości (w ramach transakcji krajowych i zagranicznych – revers chargé / wewnątrzwspólnotowych dostaw) poza VAT (np. na notach księgowych).

Status odbiorcy przemysłowego pozwoli obniżyć koszty energii

Nowe przepisy OZE w 2025 r. umożliwiają przedsiębiorstwom energochłonnym uzyskanie ulg na energię elektryczną. Sprawdź, jak skorzystać i zaoszczędzić nawet kilkaset tysięcy złotych rocznie!

Ulgowe pułapki: rozliczanie ulgi B+R w praktyce

Koszty związane z powstawaniem środków trwałych, które powstają w wyniku działalności badawczo-rozwojowej, nie mogą być rozliczane w ramach ulgi B+R – tak wynika z wyroku NSA. To niekorzystne dla podatników stanowisko, które w praktyce może prowadzić do nieuzasadnionego obciążenia finansowego dla firm.

Polskie przepisy o opodatkowaniu wyrównawczym z kwalifikowanym statusem

W dniu 18 sierpnia 2025 r., polska ustawa o opodatkowaniu wyrównawczym uzyskała wpis na listę OECD obejmującą jurysdykcje, których przepisy uznawane są za kwalifikowaną implementację zasad globalnego minimalnego opodatkowania.

Podatek od usług cyfrowych: kluczowe założenia

W Ministerstwie Cyfryzacji odbyło się spotkanie z szeroką reprezentacją organizacji branżowych i pozarządowych w celu omówienia modelu podatkowego dotyczącego działalności cyfrowej, nad którym prace trwają od kilku miesięcy. Proponowany model zakłada wprowadzenie bezpośredniego podatku od usług cyfrowych nakładanego na firmy o globalnych przychodach powyżej 750 mln EUR. Planowany zakres podatku obejmie m.in. usługi interfejsu cyfrowego (np. media społecznościowe), usługi cyfrowej reklamy ukierunkowanej oraz usługi przekazywania danych, przy czym przewidziano kilka wyłączeń.

Serwer jako urządzenie przemysłowe

Rosną wątpliwości co do objęcia wypłat z tytułu szeroko rozumianych usług hostingowych i usług SaaS podatkiem u źródła jako należności za użytkowanie lub prawo do użytkowania urządzenia przemysłowego, podlegające mechanizmowi pay&refund.

Mechanizm pay & refund: nowe terminy i regulacje dla podatników

Ministerstwo Finansów opublikowało dwa projekty rozporządzeń, które mają na celu przedłużenie obowiązującego obecnie wyłączenia z obowiązku stosowania mechanizmu pay & refund w podatku dochodowym od osób fizycznych oraz podatku dochodowym od osób prawnych. Zmiana polega na przesunięciu terminu końcowego obowiązywania wyłączenia z 31 grudnia 2025 r. na 31 grudnia 2026 r.

Dyrektywa DAC9: Deklaracja dotycząca podatku wyrównawczego (BEPS 2.0 Filar II)

Podmioty objęte systemem globalnego minimalnego opodatkowania obowiązują wymogi w zakresie raportowania danych. Niezależnie od efektywnej stawki podatkowej osiągniętej przez podmioty z grupy w danym państwie, konieczne jest przekazanie szerokiego zakresu danych. W tym kontekście, Dyrektywa 2025/872 („DAC9”), przyjęta przez Radę UE 14 kwietnia 2025 r., tworzy ramy prawne wdrażające ustalenia podjęte na forum OECD w zakresie składania oraz wymiany pomiędzy zainteresowanymi administracjami podatkowymi deklaracji dotyczących podatku wyrównawczego.

Zwrot odsetek od zaległości podatkowej WHT - wyrok NSA

Podatnicy i płatnicy mają możliwość dochodzenia zwrotu odsetek od zaległości w podatku u źródła (WHT) na gruncie przepisów o nadpłacie podatku z Ordynacji podatkowej – wskazał Naczelny Sąd Administracyjny (dalej: NSA) w wyroku z 30 maja 2025 r. (sygn. II FSK 202/25).

Nowe obowiązki w SENT dla branży odzieżowej

Trwają prace nad rozporządzeniem Ministerstwa Finansów, które ma objąć transport artykułów odzieżowych i obuwniczych obowiązkowym monitorowaniem w systemie SENT (System Elektronicznego Nadzoru Transportu).

Na czym polega outsourcing i kiedy się opłaca

Odkryj, na czym polega outsourcing i kiedy warto go wdrożyć. Dowiedz się, jak zyskać oszczędności, dostęp do specjalistów i zwiększyć efektywność w firmie.

Jak nowe cła USA zmieniają strategię polskich przedsiębiorców?

Od 7 sierpnia 2025 r. będzie obowiązywać nowa taryfa celna na import towarów z Unii Europejskiej do Stanów Zjednoczonych. Zgodnie z podpisanym przez prezydenta USA Executive Order stawka ma wynosić 15%, co jest zgodne z ogłoszonym 27 lipca 2025 r. politycznym porozumieniem dotyczącym ramowej umowy handlowej między UE a USA.

Sukcesja podatkowa w połączeniach spółek

W najnowszym wyroku NSA z dnia 1 lipca 2025 r. sąd potwierdził, że w przypadku połączenia odwrotnego okres posiadania udziałów w spółce przejętej wlicza się do dwuletniego okresu.

Cła wzajemne i odwetowe – mechanizmy, zastosowanie i skutki

Cła wzajemne i odwetowe i ich mechanizmy wywierają wpływ na handel międzynarodowy. Dowiedz się, jak te taryfy kształtują relacje gospodarcze i łańcuchy dostaw.

Nearshoring i reshoring — jak firmy reagują na cła i zakłócenia handlu?

Sprawdź, jak firmy przenoszą produkcję bliżej rynków zbytu w odpowiedzi na niestabilność geopolityczną, wzrost ceł i zakłócenia w łańcuchu dostaw. Nearshoring i reshoring - więcej w artykule.

KSeF: ostatni moment na przygotowanie się do e-Faktur

Już za kilka miesięcy Krajowy System e-Faktur (KSeF) stanie się obowiązkowy dla pierwszej grupy podatników. Ci, którzy jeszcze nie rozpoczęli przygotowań do zmian procesu zarządzania fakturami w swoich organizacjach, powinni to zrobić jak najszybciej. Ci, którzy rozpoczęli je wcześniej, ale zawiesili je, czekając na potwierdzenie przez resort finansów daty wejścia w życie KSeF-u, powinni wznowić prace i przejść do kolejnych etapów wdrożenia.

Protekcjonizm — kiedy państwo zamyka granice dla biznesu?

Protekcjonizm to strategia ekonomiczna, do której należą, m.in. cła, bariery pozataryfowe czy subsydia. Dowiedz się więcej o polityce protekcjonistycznej z artykułu.

Stagflacja a recesja — czy cła mogą pogłębiać kryzys gospodarczy?

Stagflacja łączy wysoką inflację z niskim wzrostem gospodarczym, stawiając przed firmami trudne wyzwania. Dowiedz się, jak dostosować strategie do zmieniającego się rynku.

Autonomiczne zawieszenia celne – rozwiązanie dla firm szukających znacznych oszczędności

W obliczu dynamicznie zmieniającej się sytuacji gospodarczej na świecie oraz wyzwań niesionych przez zmiany w międzynarodowym handlu, wynikające m.in. z uwarunkowań geopolitycznych

Nowe cła USA – jakie działania powinni podjąć przedsiębiorcy?

Dynamiczne zmiany w polityce handlowej Stanów Zjednoczonych stawiają przed przedsiębiorcami zaangażowanymi w handel z USA nieznane dotąd wyzwania. Wprowadzenie nowych stawek celnych przez rząd USA może skutkować bezprecedensowym w ostatnich dziesięcioleciach zwiększeniem obciążeń celnych, marżowości transakcji i łańcuchów dostaw. Czas odroczenia wejścia w życie podwyższonych ceł amerykańskich warto więc wykorzystać na analizę i wdrożenie rozwiązań mających na celu ograniczenie/uniknięcie dodatkowych obciążeń celnych.

Nowe cła USA: wyzwania i strategie dla przedsiębiorstw

W marcu i kwietniu br. nowa administracja USA wprowadziła szereg zmian w polityce celnej. Wprowadzono bazową stawkę celną na import wszystkich towarów do USA oraz wysokie cła na import aluminium, stali i samochodów oraz części samochodowych. Nowe taryfy celne wpływają na wiele obszarów działalności przedsiębiorstw zaangażowanych w wymianę handlowa z USA, jak np. struktury transakcyjne oraz strategie cenowe. Choć wprowadzenie 20-procentowych ceł na towary importowane z Unii Europejskiej zostało czasowo zawieszone, to warto wykorzystać ten czas na weryfikację umów handlowych i wdrożenie rozwiązań mających na celu ograniczenie/uniknięcie dodatkowych obciążeń celnych.

Kalkulacja kosztów kwalifikowanych do ulgi B+R w świetle wyroku NSA

Podstawą do ustalenia kosztów kwalifikowanych z tytułu wynagrodzeń pracowników za okresy dłuższe niż miesiąc (np. kwartalne, półroczne) powinien być czas przeznaczony przez pracownika na działalność badawczo-rozwojową w miesiącu, w którym koszty te zostały poniesione.

Nowe możliwości dofinansowania dla placówek POZ

System podstawowej opieki zdrowotnej (dalej: POZ) w Polsce stoi przed wieloma wyzwaniami, w tym rosnącym zapotrzebowaniem na usługi medyczne, starzejącym się społeczeństwem oraz brakami kadrowymi. W odpowiedzi na te trudności, planowane jest ogłoszenie naboru dla podmiotów udzielających świadczeń w ramach POZ, co ma na celu poprawę dostępności i jakości opieki zdrowotnej. Środki będzie można przeznaczyć na zakup sprzętu medycznego, teleinformatycznego oraz na adaptację budynków, aby stworzyć komfortowe i efektywne środowisko dla pacjentów.

Nowe cła USA w pytaniach i odpowiedziach

Dowiedz się, jakie zmiany w przepisach celnych w USA mogą wpłynąć na Twoją firmę. Przeczytaj nasze pytania i odpowiedzi, aby zrozumieć nowe regulacje i ich konsekwencje dla działalności gospodarczej.

Światłowód a WHT: nowy wyrok NSA

W najnowszym wyroku NSA z dnia 7 maja 2025 roku sąd uznał, że włókna światłowodowe stanowią urządzenia handlowe, co wpisuje się w niekorzystną linię orzeczniczą sądów administracyjnych.

Fundacja rodzinna – pierwsze sukcesy i dalsze wyzwania

Ministerstwo Finansów zapowiedziało zmiany w opodatkowaniu fundacji rodzinnych. Wchodzimy w trzeci rok, w którym obowiązywać będzie ustawa o fundacji rodzinnej.

Jak nowe cła wpłyną na gospodarkę i klientów – wyzwania i rekomendacje

Nowe cła USA mają znaczący wpływ na globalny handel. Dowiedz się, jak zmiany taryfowe wpłyną na Twoją branżę i jakie kroki podjąć, aby zminimalizować negatywne skutki.

Spółka jawna i jej wspólnicy a JPK_KR_PD

Odkryj, jak nowe przepisy JPK_KR_PD wpłyną na spółki jawne i ich wspólników. Dowiedz się więcej o obowiązkach podatkowych i prowadzeniu ksiąg.

Narzędzie EY: Kalkulator outsourcingu księgowo-podatkowego

Zachęcamy do skorzystania z kalkulatora outsourcingu księgowo-podatkowego, który w zaledwie 5 krokach pomoże ocenić, jak outsourcing może zrewolucjonizować Twoje procesy księgowe. To doskonałe narzędzie dla tych, którzy dążą do transparentnego zarządzania budżetem oraz unowocześnienia funkcji finansowo-księgowej.

Ostatni moment na rozpoczęcie przygotowań do EUDR

European Union Deforestation Regulation (EUDR) to rozporządzenie Parlamentu Europejskiego i Rady Unii Europejskiej, którego celem jest ograniczenie wpływu Unii Europejskiej na globalne procesy wyrębów lasów w celu pozyskania materiałów lub utworzenia pól uprawnych. Rozporządzenie wprowadza dodatkowe obowiązki dla przedsiębiorców obracających odnośnymi produktami.

Od 1 października 2025 r. w Polsce zacznie obowiązywać system kaucyjny. Jest to mechanizm promujący recykling i ponowne wykorzystanie zużytych opakowań, który będzie funkcjonował na terytorium całego kraju już jesienią tego roku. System kaucyjny zakłada, że podczas sprzedaży napojów w opakowaniach objętych tym mechanizmem zostanie pobrana kaucja, która następnie zostanie zwrócona konsumentowi w momencie oddania zużytego opakowania w punkcie odbioru opakowań.

GloBE a ulga B+R – planowane zmiany wsparcia działalności badawczo-rozwojowe

3 kwietnia 2025 r., Ministerstwo Finansów przedstawiło dwa bazowe scenariusze modyfikacji ulgi B+R z uwagi na globalny podatek minimalny (GloBE). Dokument ten stanowi kolejny etap konsultacji dotyczących zmiany systemu wsparcia działalności B+R.

Automatyzacja kalkulacji CIT – analiza przypadków: dywidendy a JPK_KR_PD

Dowiedz się, jak automatyzacja kalkulacji CIT przy użyciu JPK_KR_PD upraszcza procesy podatkowe. Więcej w artykule!

User story w analizie biznesowej – era łączenia prawa, biznesu i technologii

Dowiedz się jak user story rewolucjonizuje analizę biznesową w obszarze prawa, podatków i technologii. Poznaj kluczowe zasady skutecznego tworzenia user story!

Obowiązki sprawozdawcze i podatkowe spółek w Polsce

Dowiedz się więcej o obowiązkach sprawozdawczych i podatkowych spółek w Polsce. Pobierz bezpłatny materiał od ekspertów EY i uniknij sankcji prawnych!

Raportowanie podatkowe – automatyzacja

Zautomatyzuj proces, jakim jest raportowanie podatkowe i zapewnij sobie bezpieczeństwo w prowadzeniu działalności w Polsce. Jakie korzyści przyniesie Ci automatyzacja procesu? Sprawdź.

Nowy podatek od nieruchomości 2025 r. – jakie kroki podjąć, aby zredukować ryzyko wyższego podatku

Jak zmiany w podatku od nieruchomości w 2025 r. wpłyną na przedsiębiorców? Jak zminimalizować ryzyko wyższych podatków? Sprawdź kluczowe kroki. Więcej w artykule.

Nabory dla podmiotów ochrony zdrowia w 2025 r.

W 2025 roku planowane jest ogłoszenie trzech naborów wniosków o dofinansowania w ramach KPO, kierowanych do podmiotów ochrony zdrowia. Planowany jest również nabór wniosków w ramach Funduszy Europejskich dla Rozwoju Społecznego na inwestycje zwiększające dostępność ambulatoryjnej opieki specjalistycznej.

Kasowy PIT a JPK_PKPiR i JPK_EWP (JPK_PIT)

Poznaj nową formę rozliczenia PIT i zmiany w JPK. Dowiedz się, jak kasowy PIT wpłynie na ewidencję i obowiązki podatników!

Kalkulacja podatku odroczonego a JPK_KR_PD

Dowiedz się jak zmiany w JPK_KR_PD wpływają na kalkulację podatku odroczonego. Praktyczne studia przypadków i porady dla firm w zakresie automatyzacji procesów podatkowych.

Jak efektywnie zarządzać wdrożeniami podatkowymi

Ten rok jest wyjątkowy pod względem prac nad implementacją nowych raportów i rozliczeń. Kumulują się w nim zadania związane ze zmianami w obszarze sprawozdawczości podatkowej wprowadzanymi formalnie na przestrzeni ostatnich kilku lat. W związku z kumulacją zadań, budżet na obszar podatkowy, szczególnie ten związany z rozwiązaniami technologicznymi, powinien być odpowiednio wysoki, a zasoby czasowe pracowników i kontrahentów zabezpieczone. W niektórych przypadkach może to prowadzić do strategicznych decyzji o zmianie modelu zarządzania funkcją podatkową poprzez wdrożenie rozwiązań co-sourcingowych i outsourcingowych.

Odkryj ulgi podatkowe w 2025 roku, które wspierają innowacje i oszczędności. Skorzystaj z doświadczenia EY, aby maksymalizować korzyści podatkowe dla Twojej firmy.

JPK_CIT – nowy obowiązek, nowe wyzwania

Przez wiele lat MF skupiało się głównie na digitalizacji podatków pośrednich. Przyszedł czas na podatki bezpośrednie, a dokładniej – na poszerzenie wiedzy organów podatkowych w zakresie CIT. Od 2026 r. JPK_CIT będzie stanowił kolejne narzędzie zwiększające zasób informacji o podatnikach, jakim dysponować będzie administracja podatkowa.

Analizy porównawcze: co nowego w transakcjach finansowych?

W ostatnim czasie na uwagę zasługuje interpretacja indywidualna (Sygnatura: 0111-KDIB1-3.4010.704.2024.1.JKU) dotycząca obowiązku aktualizacji analiz porównawczych dla transakcji finansowych, szczególnie tych związanych z pożyczkami udzielanymi przez podmioty powiązane. Wnioskodawca, polska spółka kapitałowa, zwrócił się do organu podatkowego z pytaniem, które dotyczyło sytuacji, w której oprocentowanie pożyczek, ustalone na podstawie analizy porównawczej z 2019 roku, przestało mieścić się w rynkowym przedziale międzykwartylowym. Spółka miała wątpliwości, czy w takiej sytuacji powinna dostosować oprocentowanie, mimo że pierwotna analiza potwierdzała rynkowość transakcji w momencie jej zawarcia.

Uproszczone (bezemisyjne) połączenie spółek-sióstr

W ostatnim czasie pomiędzy praktyką interpretacyjną organów podatkowych a orzecznictwem sądów administracyjnych zarysowała się wyraźna rozbieżność w zakresie opodatkowania połączeń przez przejęcie przeprowadzanych w sposób uproszczony.

Ważny wyrok WSA w zakresie ulgi na ekspansję

Wyrok Wojewódzkiego Sądu Administracyjnego (WSA) w Warszawie z 10 stycznia 2025 r., sygn. akt III SA/Wa 2504/24 rzuca nowe światło na rozumienie przepisów dotyczących ulgi na ekspansję , a w szczególności na kwestię kwalifikacji nowych produktów oraz wydatków na działania marketingowe. W wyroku zdefiniowano nowy produkt jako produktu dotychczas nieoferowanego w rozumieniu art. 18eb ust. 4 ustawy o podatku dochodowym od osób prawnych (dalej u.p.d.o.p.). Ponadto poruszono kwestię stosowania art. 18eb ust. 7 u.p.d.o.p. do wydatków na wynagrodzenia pracowników, którzy czynnie uczestniczą w działaniach marketingowych.

VAT Quarterly Update - odcinek #1

W ostatnich miesiącach weszły w życie ważne zmiany w przepisach VAT. Dużo dzieje się także w praktyce, zarówno w zakresie orzecznictwa, jak i interpretacji podatkowych. Ważne, aby nadążać za zmianami, by z jednej strony odpowiednio się do nich przygotować i uniknąć ryzyka podatkowego, a z drugiej – by wykorzystać możliwości jakie niosą ze sobą.

Kwestie związane ESG (ang. Environmental, Social and Corporate Governance) wymagają od przedsiębiorców nie tylko adaptacji, ale również proaktywnego podejścia do wdrażania zrównoważonych praktyk w ich organizacjach. Jednocześnie wzrost liczby regulacji dotyczących ESG, zarówno na poziomie krajowym, jak i międzynarodowym, wymaga ciągłego monitorowania i dostosowywania się do nowych wymogów prawnych.

E-sprawozdania finansowe 2025 – wybór struktury logicznej dla jednostki innej

Dowiedz się, jak wybrać właściwą strukturę e-Sprawozdania Finansowego w 2025 roku. Przeczytaj o nowych regulacjach i procesie składania dokumentów do KRS.

Jak Konwencja MLI wpływa na koszty zagranicznych oddelegowań pracowników

Współczesna gospodarka światowa, charakteryzująca się rosnącym przepływem kapitału i międzynarodową działalnością przedsiębiorstw, niesie ze sobą wyzwania w zakresie efektywnego opodatkowania dochodów.

GAAR w 2024: statystyki, trendy i co z nich wynika

Organy podatkowe coraz wnikliwiej przyglądają się działalności gospodarczej podatników, aby wykryć ewentualne wyłudzenia podatków. Jednym z narzędzi, jakie stosuje w tym zakresie Szef Krajowej Administracji Skarbowej (KAS), jest ogólna klauzula przeciwko unikaniu opodatkowania (GAAR).

Porozumienie inwestycyjne z Ministerstwem Finansów

Dowiedz się, czym jest Porozumienie Inwestycyjne z Ministerstwem Finansów, jakie korzyści oferuje inwestorom w Polsce oraz jakie są kluczowe wymagania.

Dowiedz się o modelach e-Fakturowania, ich wpływie na efektywność procesów finansowych oraz jak EY wspiera firmy w implementacji tych rozwiązań.

Ulga IP Box - ostatnia szansa na odzyskanie nadpłaconego podatku za 2019 rok

Odkryj, jak ulga IP Box może pomóc Twojej firmie odzyskać nadpłacony podatek za 2019 rok. Poznaj korzyści i wymagania dotyczące tej ulgi w Polsce.

Struktury logiczne w e-Sprawozdaniach Finansowych a JPK_CIT - kluczowe zmiany

Poznaj zmiany w strukturach logicznych e-Sprawozdań Finansowych wprowadzonych przez Ministerstwo Finansów. Dowiedz się, jak dostosować się do nowych wymogów i jakie mają one konsekwencje dla JPK_CIT.

Integracja Systemów ERP z KSeF API - efektywne raportowanie

Dlaczego integracja systemów ERP z Krajowym Systemem e-Faktur (KSeF) jest kluczowa? Przeczytaj o wyzwaniach, rozwiązaniach i praktycznych przykładach integracji z API KSeF.