Die internationale EY-Organisation besteht aus den Mitgliedsunternehmen von Ernst & Young Global Limited (EYG). Jedes EYG-Mitgliedsunternehmen ist rechtlich selbstständig und unabhängig und haftet nicht für das Handeln und Unterlassen der jeweils anderen Mitgliedsunternehmen. Ernst & Young Global Limited ist eine Gesellschaft mit beschränkter Haftung nach englischem Recht und erbringt keine Leistungen für Mandanten.

Cybersecurity

Cybersicherheit geht weit über das Offensichtliche hinaus. Nur wer unter die Oberfläche schaut, ist langfristig erfolgreich.

Ob Prävention oder Krisenmanagement – wir helfen Ihnen, Cyberrisiken zu beherrschen.

Was ist Ihre wichtigste Frage rund um Cybersicherheit?

Die Digitalisierung, neue Regulatorik wie NIS2 und der Cyber Resilience Act, der Einsatz von Künstlicher Intelligenz sowie modernes Identity & Access Management stellen Unternehmen vor immer komplexere Cyberrisiken. Cyberangriffe werden gezielter, Lieferketten und kritische Infrastrukturen geraten zunehmend ins Visier. Wer heute erfolgreich sein will, muss Cybersecurity ganzheitlich denken und neue Risiken frühzeitig erkennen.

Whitepaper, Studien und Webcasts

Künstliche Intelligenz wird Teil geschäftskritischer Prozesse und stellt neue Anforderungen an Governance, Sicherheit und Nachweisfähigkeit. Dieses Whitepaper zeigt, wie Informationssicherheits- und KI-Governance integriert umgesetzt werden können – praxisnah, effizient und konform zu ISO/IEC 27001, ISO/IEC 42001 und EU AI Act.

Warum Hardware Based Root of Trust das Fundament digitaler Sicherheit sind

Lesen Sie hier, warum Hardware Based Root of Trust die Basis für sichere Cloud-, IoT- und Automotive-Systeme ist.

Der dritte Teil der Serie zeigt, wie Unternehmen die Transparenz- und Datenschutzpflichten des AI Act und der DSGVO praktisch erfüllen. Er erklärt Kennzeichnungspflichten, Dokumentationsanforderungen sowie datenschutzkonforme Gestaltung von generativer und agentischer KI.

Auswirkungen des AI Act auf generative und agentische KI: Cybersicherheit als Kernanforderung

Der zweite Teil der Whitepaper-Serie zeigt, wie Unternehmen generative und agentische KI gegen moderne Angriffsformen absichern können. Er erklärt Bedrohungsszenarien, Cybersicherheitsanforderungen des AI Act und konkrete technische wie organisatorische Schutzmaßnahmen.

Der erste Teil der Whitepaper-Serie erläutert, wie generative und agentische KI nach dem AI Act eingeordnet werden, welche Pflichten für Unternehmen bestehen und wie eine sichere, transparente und rechtskonforme Integration dieser Technologien gelingt.

NIS2-Reiseführer: Ihr Leitfaden für nachhaltige und effiziente Cybersecurity

Erfahren Sie, wie Unternehmen NIS2 effizient und nachhaltig umsetzen. Der praxisnahe Leitfaden zeigt anhand eines Beispielunternehmens den Weg zur Compliance – von Analyse und Umsetzung bis zu Governance und Monitoring. Fokus: integrierte IT-/OT-Sicherheit, klare Verantwortlichkeiten und Cybersecurity als Erfolgsfaktor.

EY-Cybersecurity-Webcast zu AI-Compliance: Regulatorik, ISO 42001, Responsible AI und Techniktrends. Jetzt anmelden und vorbereitet sein!

Erfahren Sie mehr über den Cyber Resilience Act, betroffene Produkte, Risikoanalysen und notwendige Maßnahmen für Unternehmen.

Global Cybersecurity Leadership Insights Study 2025

Die EY Global Cybersecurity Leadership Insights Study 2025 zeigt, wie Cybersecurity über den Schutz hinaus zur Wertschöpfung beiträgt. Frühzeitig eingebundene CISOs schaffen messbaren Mehrwert – und positionieren Cybersecurity als strategischen Enabler für Wachstum und Innovation.

Cloud in der OT: Der EY-Webcast zu nachhaltiger Sicherheit und Compliance angesichts zunehmender IT-/OT-Konvergenz.

Cloud Security für industrielle Anwendungen | Teil 2

Entdecken Sie, wie Sie Cloud-Technologien sicher in industrielle Umgebungen integrieren. Im zweiten Teil zu „Cloud Security für industrielle Anwendungen“ zeigen wir Best Practices für eine sichere Cloud-Integration in OT-Umgebungen und geben konkrete Handlungsempfehlungen zur Erfüllung regulatorischer Vorgaben.

Cloud Security für industrielle Anwendungen | Teil 1

Entdecken Sie, wie Sie Cloud-Technologien sicher in industrielle Umgebungen integrieren. Unser Whitepaper zeigt proaktive Sicherheitsstrategien zur Bekämpfung von Cyberbedrohungen und zur Absicherung der IT-OT-Integration. Es präsentiert Methoden, mit denen Industrieunternehmen ihre Cloud-Services und OT-Systeme effektiv schützen können.

KI in der Cybersecurity:

Prävention und Reaktion neu gedacht

Erfahren Sie mehr darüber, wie künstliche Intelligenz Prävention und Reaktion in der Cybersecurity verändert 8. April 2025

Die Rolle der Cloudnutzung in Unternehmen

Cloudtechnologien sind aus dem Unternehmensalltag nicht mehr wegzudenken – umso wichtiger ist es, dass sich Verantwortliche der Risiken bewusst sind. Richtig eingesetzt, bieten moderne Clouddienste enormes Potenzial, jedoch bedarf es einer guten Cyberresilienz. Mehr dazu erfahren Sie in unserem Whitepaper.

Künstliche Intelligenz für die Cybersicherheit

Die zunehmende Digitalisierung erhöht das Bedrohungspotenzial durch komplexe Cyberangriffe. KI kann dazu beitragen, Bedrohungen frühzeitig zu erkennen und schneller darauf zu reagieren. Unser Whitepaper zeigt, wie Unternehmen KI-gestützte Cybersicherheitslösungen nutzen können und bietet praxisnahe Empfehlungen für die effektive Implementierung.

Künstliche Intelligenz und Cyber Incident Response: Chancen, Risiken und Anwendungsgebiete

Schneller, präziser, smarter: Künstliche Intelligenz (KI) revolutioniert die Cybersicherheit. Doch wie lassen sich ihre Potenziale voll ausschöpfen, ohne die Risiken aus den Augen zu verlieren? In unserem Whitepaper erfahren Sie, wie Unternehmen KI gezielt in der Cyber Incident Response einsetzen und bestehende Prozesse nachhaltig stärken können.

KI-Systeme werden zunehmend zu attraktiven Zielen für Cyberangreifer. Unerlaubte Zugriffe legen nicht nur umfangreiche Datenbestände und die zugrunde liegende Technologie offen, sondern bieten darüber hinaus häufig weitreichende Möglichkeiten zur Manipulation. Unser Whitepaper gibt einen ganzheitlichen Ansatz zur Cybersicherheit in KI-Systemen.

Whitepaper-Serie: Auswirkungen des AI Act auf generative und agentische KI

Auswirkungen des AI Act auf generative und agentische KI: Regulatorische Einordnung von KI-Systemen und Geltungsbereich für Unternehmen

Der erste Teil der Whitepaper-Serie erläutert, wie generative und agentische KI nach dem AI Act eingeordnet werden, welche Pflichten für Unternehmen bestehen und wie eine sichere, transparente und rechtskonforme Integration dieser Technologien gelingt.

Auswirkungen des AI Act auf generative und agentische KI: Cybersicherheit als Kernanforderung

Der zweite Teil der Whitepaper-Serie zeigt, wie Unternehmen generative und agentische KI gegen moderne Angriffsformen absichern können. Er erklärt Bedrohungsszenarien, Cybersicherheitsanforderungen des AI Act und konkrete technische wie organisatorische Schutzmaßnahmen.

Auswirkungen des AI Act auf generative und agentische KI: Umsetzung von Transparenz- und Datenschutzanforderungen

Der dritte Teil der Serie zeigt, wie Unternehmen die Transparenz- und Datenschutzpflichten des AI Act und der DSGVO praktisch erfüllen. Er erklärt Kennzeichnungspflichten, Dokumentationsanforderungen sowie datenschutzkonforme Gestaltung von generativer und agentischer KI.

Fokusthemen

Die rasante Digitalisierung und Vernetzung revolutioniert Wirtschaft und Gesellschaft, bringt jedoch auch komplexe Risiken und neue Bedrohungen im Bereich der Cybersecurity mit sich, die bewältigt werden müssen. Wir verstehen die vielschichtigen Anforderungen, die damit einhergehen und bieten maßgeschneiderte Lösungen für Ihr Unternehmen mit besonderem Fokus auf den folgenden Themenbereichen: NIS2-Regulatorik, Cloud-Sicherheit, Lieferkettensicherheit, KI-Sicherheit, OT-Sicherheit, IoT-Sicherheit und Incident Response.

- KI-Sicherheit

- Regulatorik

- Cloud-Sicherheit

- Lieferkettensicherheit

- OT-Sicherheit

- IoT-Sicherheit

- Incident Response

Künstliche Intelligenz revolutioniert zahlreiche Branchen und bringt immense Vorteile für Unternehmen. Gleichzeitig entstehen jedoch neue, komplexe Sicherheitsanforderungen, da KI-Systeme zunehmend in kritischen Bereichen eingesetzt werden. Risiken wie Datenschutzverletzungen, die Manipulation von Algorithmen und unvorhersehbare Entscheidungen durch maschinelles Lernen machen es unerlässlich, spezielle Sicherheitsstrategien zu entwickeln. Unternehmen müssen nicht nur technologische Schutzmaßnahmen ergreifen, sondern auch ethische und rechtliche Aspekte berücksichtigen, um das volle Potenzial von KI sicher und verantwortungsvoll zu nutzen.

Um diesen Herausforderungen zu begegnen, bietet EY ein umfassendes Portfolio an Lösungen, die speziell auf die Sicherheit und den Schutz von KI-Systemen zugeschnitten sind. Von der Risikobewertung bis zur Implementierung robuster Sicherheitsprotokolle unterstützt EY Unternehmen dabei, ihre KI-gestützten Prozesse sicher und effizient zu gestalten.

Der Einsatz von Künstlicher Intelligenz bringt einzigartige Bedrohungen mit sich, die besondere Aufmerksamkeit erfordern. So können etwa KI-Modelle gezielt durch feindliche Angriffe manipuliert werden, bei denen schädliche Daten eingeschleust werden, um falsche Entscheidungen zu provozieren. Ein weiteres Risiko besteht in der Manipulation und Verzerrung von Trainingsdaten, was die Genauigkeit und Zuverlässigkeit von KI-Systemen erheblich beeinträchtigen kann. Darüber hinaus sind Datenschutzbedenken und das Risiko von Datenlecks bei der Verarbeitung großer Informationsmengen von zentraler Bedeutung, da sie sensible Informationen gefährden können.

Unsere Services

Whitepaper, Studien und Webcasts

KI in der Cybersecurity:

Prävention und Reaktion neu gedacht

Erfahren Sie mehr darüber, wie künstliche Intelligenz Prävention und Reaktion in der Cybersecurity verändert 8. April 2025

Künstliche Intelligenz für die Cybersicherheit

Die zunehmende Digitalisierung erhöht das Bedrohungspotenzial durch komplexe Cyberangriffe. KI kann dazu beitragen, Bedrohungen frühzeitig zu erkennen und schneller darauf zu reagieren. Unser Whitepaper zeigt, wie Unternehmen KI-gestützte Cybersicherheitslösungen nutzen können und bietet praxisnahe Empfehlungen für die effektive Implementierung.

Künstliche Intelligenz und Cyber Incident Response: Chancen, Risiken und Anwendungsgebiete

Schneller, präziser, smarter: Künstliche Intelligenz (KI) revolutioniert die Cybersicherheit. Doch wie lassen sich ihre Potenziale voll ausschöpfen, ohne die Risiken aus den Augen zu verlieren? In unserem Whitepaper erfahren Sie, wie Unternehmen KI gezielt in der Cyber Incident Response einsetzen und bestehende Prozesse nachhaltig stärken können.

KI-Systeme werden zunehmend zu attraktiven Zielen für Cyberangreifer. Unerlaubte Zugriffe legen nicht nur umfangreiche Datenbestände und die zugrunde liegende Technologie offen, sondern bieten darüber hinaus häufig weitreichende Möglichkeiten zur Manipulation. Unser Whitepaper gibt einen ganzheitlichen Ansatz zur Cybersicherheit in KI-Systemen.

Die Network and Information Security Directive 2 (NIS2-Richtlinie) der EU zielt darauf ab, die Cybersicherheit in einer zunehmend vernetzten Welt zu stärken. Während die NIS1-Richtlinine noch einen besonderen Fokus auf den Schutz Kritischer Infrastrukturen (KRITIS, Sektoren wie Energie, Gesundheitswesen und Ernährung) gelegt hatte, fordert NIS2 nun Cybersicherheit für die breite Wirtschaft und damit auch für viele Unternehmen, die in der Vergangenheit noch nicht durch die Regulierung erfasst wurden, wie beispielsweise der produzierende Mittelstand und die Automobilhersteller inklusive Zulieferer. In Deutschland werden so schätzungsweise 30.000 Unternehmen durch die Richtlinie verpflichtet, ihre kritischen IT- und OT-Systeme zu identifizieren, effektive Sicherheitsmaßnahmen zu implementieren und Meldeprozesse bei Sicherheitsvorfällen zu etablieren, um sicherzustellen, dass sensible Bereiche und wichtige Geschäftsprozesse effektiv gegen Cyberbedrohungen geschützt sind. Erfolgreiche Anpassungsstrategien helfen dabei, die komplexen Anforderungen der NIS2-Richtlinie zu erfüllen und gleichzeitig die Sicherheit in einer digital vernetzten Welt zu gewährleisten.

EY unterstützt Unternehmen bei der Umsetzung der NIS2-Richtlinie mit einem maßgeschneiderten Portfolio an Cybersicherheitslösungen. Von der Analyse der Anforderungen bis hin zur Implementierung geeigneter Sicherheitsmaßnahmen hilft EY dabei, die Compliance sicherzustellen und gleichzeitig die Cyberresilienz zu stärken.

Unsere Expertise

Unsere Services

Mit der zunehmenden Nutzung von Cloud-Technologien stehen Unternehmen vor neuen Sicherheitsherausforderungen. Die dynamische und verteilte Natur der Cloud birgt Risiken wie unbefugten Datenzugriff, Datenschutzverletzungen und Schwachstellen in der Infrastruktur. Der Schutz von Daten und Systemen in der Cloud erfordert deshalb maßgeschneiderte Sicherheitslösungen, die sowohl technologische als auch organisatorische Maßnahmen umfassen. Unternehmen müssen ihre Cloud-Strategien kontinuierlich anpassen, um den sich wandelnden Bedrohungen standzuhalten.

EY bietet ein umfassendes Portfolio an Cloud-Sicherheitslösungen, das Unternehmen dabei unterstützt, ihre Cloud-Umgebungen sicher zu gestalten. Von der Risikobewertung bis hin zur Implementierung robuster Sicherheitsarchitekturen bietet EY maßgeschneiderte Ansätze, um die Integrität und Verfügbarkeit von Cloud-Daten und -Systemen zu gewährleisten.

Die Nutzung von Cloud-Diensten bringt eine Vielzahl an Herausforderungen mit sich. Unterschiedliche Cloud-Modelle, wie Public, Private und Hybrid Clouds, haben jeweils spezifische Sicherheitsanforderungen, die Unternehmen berücksichtigen müssen. Ein zentrales Thema dabei ist der Schutz von Daten in dezentralen Cloud-Umgebungen, was Maßnahmen wie Datenverschlüsselung und eine strenge Zugriffskontrolle erfordert.

Ein weiteres wichtiges Thema ist das Verantwortungsmodell zwischen Cloud-Anbieter und -Nutzer. Die Sicherheit in der Cloud basiert auf einer gemeinsamen Verantwortung, wobei die genaue Aufteilung der Pflichten von der Art des genutzten Dienstes abhängt. Unterschiede gibt es hier insbesondere zwischen Infrastructure-as-a-Service (IaaS), Platform-as-a-Service (PaaS) und Software-as-a-Service (SaaS), da jede dieser Cloud-Dienstebenen unterschiedliche Anforderungen an die Sicherheitsmaßnahmen stellt.

Unsere Services

Whitepaper, Studien und Webcasts

Cloud in der OT: Der EY-Webcast zu nachhaltiger Sicherheit und Compliance angesichts zunehmender IT-/OT-Konvergenz.

Cloud Security für industrielle Anwendungen | Teil 2

Entdecken Sie, wie Sie Cloud-Technologien sicher in industrielle Umgebungen integrieren. Im zweiten Teil zu „Cloud Security für industrielle Anwendungen“ zeigen wir Best Practices für eine sichere Cloud-Integration in OT-Umgebungen und geben konkrete Handlungsempfehlungen zur Erfüllung regulatorischer Vorgaben.

Cloud Security für industrielle Anwendungen | Teil 1

Entdecken Sie, wie Sie Cloud-Technologien sicher in industrielle Umgebungen integrieren. Unser Whitepaper zeigt proaktive Sicherheitsstrategien zur Bekämpfung von Cyberbedrohungen und zur Absicherung der IT-OT-Integration. Es präsentiert Methoden, mit denen Industrieunternehmen ihre Cloud-Services und OT-Systeme effektiv schützen können.

Die Rolle der Cloudnutzung in Unternehmen

Cloudtechnologien sind aus dem Unternehmensalltag nicht mehr wegzudenken – umso wichtiger ist es, dass sich Verantwortliche der Risiken bewusst sind. Richtig eingesetzt, bieten moderne Clouddienste enormes Potenzial, jedoch bedarf es einer guten Cyberresilienz. Mehr dazu erfahren Sie in unserem Whitepaper.

Globale Lieferketten sind zunehmend digitalisiert und vernetzt – und werden gleichzeitig anfälliger für Cyberangriffe und Störungen. Unternehmen müssen sich zusätzlichen Herausforderungen stellen, wenn es darum geht, die Sicherheit und Stabilität ihrer Lieferketten zu gewährleisten. Risiken wie ungesicherte Datenübertragungen, Schwachstellen bei Zulieferern und Cyberangriffe auf kritische Infrastrukturen können die Kontinuität von Lieferketten bedrohen und erhebliche finanzielle sowie betriebliche Schäden verursachen.

EY bietet maßgeschneiderte Sicherheitslösungen, die speziell auf die Herausforderungen im Hinblick auf globale Lieferketten ausgerichtet sind. Von der Risikoanalyse bis zur Implementierung robuster Sicherheitsmaßnahmen unterstützt EY Unternehmen dabei, ihre Lieferketten widerstandsfähiger zu machen, Bedrohungen frühzeitig zu erkennen und die Geschäftskontinuität in einer zunehmend vernetzten Welt sicherzustellen.

Unsere Services

EY wurde als erste Wirtschaftsprüfungsgesellschaft als offizieller TISAX-Berater und -Prüfungsdienstleister im Automobilsektor zugelassen und ist seitdem in der ENX Association gelistet. TISAX ist der international anerkannte Standard für das Audit der Informations- und Cybersicherheit in der Automobilindustrie.

EY bringt Strategiekompetenz aus verschiedenen Branchen und technische Expertise in OT-Architektur, Netzwerksegmentierung, IDS und Managed Services ein. So schaffen wir sichere OT-Systeme unter Einhaltung von Standards wie ISA/IEC 62443 und EU NIS2.

Unsere Services

EY sichert das Internet of Things (IoT) unter Berücksichtigung weltweit anerkannter Standards wie der EN 303 645 (Ökosystem für IoT im Smart Home), der IEC 62443 (IoT im industriellen Umfeld) sowie der EN 18031 (für alle Arten von IoT-Geräten).

Unsere Services

So unterstützen wir Sie

-

Sichern Sie Ihre Produkte mit EY: Wir unterstützen Sie bei der Zertifizierung der Cybersicherheit, von der Analyse bis zur Umsetzung. Kontaktieren Sie uns!

Mehr erfahren

Die Welt wird digitaler, Cyberangriffe, die darauf abzielen, den Geschäftsbetrieb massiv zu stören und sensible Informationen abzugreifen, werden häufiger, und ihr Ausmaß wächst. Für Firmen bedeutet dies, sich auf zunehmende und wechselnde Risiken einstellen zu müssen. Cybersecurity wird immer wichtiger und darf nicht zu kurz gedacht werden.

EY verfügt über langjährige Erfahrungen im Aufbau von Incident Response Readiness, damit Unternehmen im Ernstfall bei Cyberangriffen handlungsfähig bleiben. Unsere Retainerangebote sichern schnelle und zuverlässige Soforthilfe im Ernstfall.

EY Cyber Response Thought Leaders

Tobias Schumacher

Wie schützt man sein Unternehmen effektiv vor Cyberangriffen? Und was zeichnet das Cyber Response-Team von EY dabei aus? Dies erklären Tobias Schumacher, Partner und Forensic & Integrity Services Leader bei EY Deutschland sowie die beiden Cyber Response Leader Bodo Meseke.

Bodo Meseke

Bodo Meseke, Senior Advisor Cyber Forensics & Incident Response bei EY, berät Unternehmen aus allen Sektoren und kennt die Vorgehensweisen von Hackern aus der Praxis. Im Videointerview gibt er wertvolle Tipps, wie sich Organisationen gezielt und wirksam auf potenzielle Cyberangriffe vorbereiten können.

Unser Portfolio

- Just-in-Time-Unterstützung vor Ort oder remote zur zügigen Identifizierung von Cyber-Angreifern, einer schnellen Eindämmung des Angriffs sowie Verdrängung der Angreifer aus dem IT-Netzwerk – auch als Retainer-Service

- Post Breach Support: Identifikation und Klassifikation geleakter Daten, um erforderliche datenschutzrechtliche Maßnahmen richtig, vollumfänglich und zeitgerecht durchführen zu können

- ERP Health Check zur Prüfung der Betroffenheit Ihres zentralen ERP-Systems, um nachhaltige Störungen auszuschließen und das Vertrauen in die Finanzsysteme aufrechtzuerhalten

- PMO-Support zur Abwicklung der komplexen Krisenlage eines Cyber-Incidents und Orchestrierung der relevanten Stakeholder wie C-Suite, IT, Legal Department, HR, Public Relations und anderen

- Unterstützung bei der Zusammenarbeit/Kommunikation mit einzubindenden Regulatoren, Strafverfolgungsbehörden oder auch Nachrichtendiensten

- Vorschläge für verbesserte Abwehrmaßnahmen zur Steigerung der IT-Sicherheit und Verringerung des Risikos weiterer Cyberangriffe

Whitepaper, Studien und Webcasts

IT-Verantwortliche bewerten das Risiko, dass ihr Unternehmen Opfer einer Cyberattacke wird, so hoch wie nie zuvor. In welchen Branchen die Sorgen besonders hoch sind und viele weitere Informationen zum Thema finden Sie in der aktuellen EY-Studie.

KI in der Cybersecurity:

Prävention und Reaktion neu gedacht

Erfahren Sie mehr darüber, wie künstliche Intelligenz Prävention und Reaktion in der Cybersecurity verändert 8. April 2025

Die Rolle der Cloudnutzung in Unternehmen

Cloudtechnologien sind aus dem Unternehmensalltag nicht mehr wegzudenken – umso wichtiger ist es, dass sich Verantwortliche der Risiken bewusst sind. Richtig eingesetzt, bieten moderne Clouddienste enormes Potenzial, jedoch bedarf es einer guten Cyberresilienz. Mehr dazu erfahren Sie in unserem Whitepaper.

Künstliche Intelligenz und Cyber Incident Response: Chancen, Risiken und Anwendungsgebiete

Schneller, präziser, smarter: Künstliche Intelligenz (KI) revolutioniert die Cybersicherheit. Doch wie lassen sich ihre Potenziale voll ausschöpfen, ohne die Risiken aus den Augen zu verlieren? In unserem Whitepaper erfahren Sie, wie Unternehmen KI gezielt in der Cyber Incident Response einsetzen und bestehende Prozesse nachhaltig stärken können.

Ganzheitliche Cybersecurity-Beratung: Risiken erkennen, handeln, schützen

Vorsorge ist entscheidend – wir helfen Unternehmen, Cyberrisiken frühzeitig zu identifizieren und gezielt zu adressieren. EY unterstützt Sie präventiv und im Ernstfall: von der Risikoanalyse und Compliance-Beratung (z.B. NIS2) über den Aufbau resilienter Infrastrukturen bis hin zur schnellen Incident Response bei Cyberangriffen.

Mit unseren Managed Security Services sorgen wir für kontinuierliche Angriffserkennung und Abwehr – damit Ihr Unternehmen dauerhaft geschützt bleibt.

Dafür stehen wir

Unser Portolio

Perspektiven

Warum integrierte KI-Governance die Informationssicherheit verbessert

Lesen Sie hier, warum Unternehmen Governance für Informationssicherheit und KI zusammen denken sollten – und wie das in der Praxis funktioniert.

Sicherheitsfaktor Mensch: Wie ein ganzheitliches Awarenessprogramm die Sicherheitskultur stärkt

Moderne Awarenessprogramme stärken die Sicherheitskultur in Organisationen. Erfahren Sie, wie diese Awarenessmaßnahmen Cybersicherheit nachhaltig fördern.

Warum Hardware Based Root of Trust das Fundament digitaler Sicherheit sind

Lesen Sie hier, warum Hardware Based Root of Trust die Basis für sichere Cloud-, IoT- und Automotive-Systeme ist.

Warum Internal Investigations mehr als nur Interviews und E-Mails sind

Internal Investigations sind 2026 interdisziplinäre High-End-Forensik: hypothesenbasiert, OSINT-gestützt und mobilgerätefokussiert. Erfahren Sie mehr dazu!

Wie Organisationen digitale Risiken in Resilienz umwandeln

Der EY Technology Risk Pulse 2025 zeigt: Governance, Compliance und Cybersicherheit stärken Vertrauen. Jetzt mehr dazu erfahren!

Der stille Verlust – wenn personenbezogene Daten unbemerkt abfließen

Stille Datenverluste bedrohen das Vertrauen der Kunden und Partner. Erfahren Sie, wie Unternehmen mit KI-Governance und NIS2-Richtlinie reagieren sollten.

Von Black Friday zu Black Hat – die Tricks der Betrüger 2025

Lesen Sie hier, wie Cyberkriminelle die Shopping-Saison ausnutzen und warum KI eine entscheidende Rolle spielt.

Wie Cybersecurity zu Wertschöpfung und Wachstum beiträgt

Entdecken Sie in der Global Cybersecurity Leadership Insights Study 2025, wie CISOs von Risikomanagern zu Wachstumstreibern und Wertschöpfenden werden!

Wie beschleunigen Managed Services die Transformation?

Wie Managed Services Fachkräftemangel lösen, die Innovationskraft steigern und gleichzeitig Compliance und Flexibilität sichern können, erfahren Sie hier.

Einsatz von Open-Source-Software: Kennen Sie die Chancen und Risiken?

Open-Source-Software bietet Unternehmen zahlreiche Vorteile. Lesen Sie hier, warum Sie ihren Einsatz trotzdem streng kontrollieren sollten.

Die Evolution von eIDAS: Welche Neuerungen und Potenziale es birgt

Die Zukunft der digitalen Identität: Erfahren Sie hier, wie eIDAS 2.0 die Nutzung elektronischer Signaturen und Vertrauensdienste in Europa revolutioniert.

Ransomware-Attacke: Zahlen oder nicht?

Wenn Unternehmen nach Cyberangriffen vor Lösegeldforderungen stehen, bringt das auch rechtliche Probleme mit sich. Was dann zu tun ist, lesen Sie hier.

Wie Cyberkriminelle den Verkauf von Unternehmen gefährden

Erfahren Sie hier, wie Sie mit gezielten Sicherheitsmaßnahmen und Risikobewertungen Ihre Unternehmenstransaktionen schützen können.

Warum es neue Standards für eine sichere Kommunikation braucht

Bei der Einführung von Post-Quantum-Security-Maßnahmen sollten Unternehmen umgehend handeln. Was jetzt zu tun ist, lesen Sie hier.

Cybersicherheit bei Kapitalmarktpflichten des Boardrooms

Das Thema Cybersicherheit wird immer präsenter und die Bedrohungslage hat sich deutlich verschärft. Mehr über die Gründe erfahren Sie hier.

Cyberresilienz und Cyber Response: Warum NIS2 eine Chance ist

EU-NIS2-Richtlinie zur Cyberresilienz: Erfahren Sie, wie die Verordnung im Kontext der aktuellen Sicherheits- und Bedrohungslage einzuordnen ist.

Warum eine Cyberversicherung nur ein Teil des Risikomanagements ist

Cyberversicherung: kein Schutz vor Cyberattacken, aber Absicherung der Folgen. Ein Interview mit Bodo Meseke, Thomas Koch und Jens Krickhahn (Allianz Commercial).

Wie sich die Überwachung und Mitigierung von SoD-Risiken vereinfachen lässt

Lesen Sie hier, wie Sie die Auswirkungen von SoD-Risiken auf Ihre Geschäftsprozesse einfacher überwachen können.

Datenschutzaudit – Vernachlässigte Aufgabe der Unternehmens-Compliance?

Lesen Sie hier, warum ein Datenschutzaudit als Maßnahme für einen unabhängigen Blick auf den Reifegrad der betrieblichen Datenschutz-Compliance wichtig ist.

Produktdatenschutz: Welche Herausforderungen gilt es zu bewältigen?

Lesen Sie hier, wie Unternehmen den regulatorischen Anforderungen bei der Herstellung und Nutzung von IoT-Devices gerecht werden können.

Warum Cyberkriminelle immer häufiger Portfoliounternehmen angreifen

Besonders für Portfoliounternehmen wächst das Risiko durch Cyberangriffe. Lesen sie hier, warum eine eigene Due Diligence im Cyberbereich wichtig ist.

„Das Gefahrenpotenzial von Cyberangriffen ist endlich in den Köpfen der Führungskräfte angekommen“

Die EY Datenklaustudie 2023 zeigt, dass Cybercrime für Unternehmen eine reale Gefahr ist. Erfahren Sie hier mehr über die aktuelle Bedrohungslage.

Neue Ziele und Lösungen: Warum Cybersecurity mehr als ein IT-Thema ist

Cybersecurity entsteht durch die gesamte Organisation – lesen Sie hier, die wichtigsten Impulse für Einführung und Umsetzung.

Retain or Regret: Die richtige Vorsorge für den Cybernotfall

Gefahren durch Hacker werden immer komplexer. Unternehmen müssen flexibler reagieren können. Wie Incident Response Retainer helfen können, lesen Sie hier.

Wie sich Unternehmen für einen möglichen Cyberangriff wappnen können

Vor allem im Energiesektor können Cyberangriffe schwere Folgen haben. Lesen Sie hier, wie eine Cybersicherheitsübung helfen kann.

Fit für die Zukunft: Wie die "IT Operating Model"-Trends 2025 aussehen

Ist Ihr Unternehmen fit für die Zukunft? Lesen Sie hier, worauf es bei IT Operating Models kü;nftig ankommt.

Wie Unternehmen der Cyberkriminalität ihren Schrecken nehmen können

Cybersicherheit ist für den Mittelstand enorm wichtig. Entscheidend ist gute Vorbereitung. Erfahren Sie mehr über den Weg zur sicheren Digitalisierung.

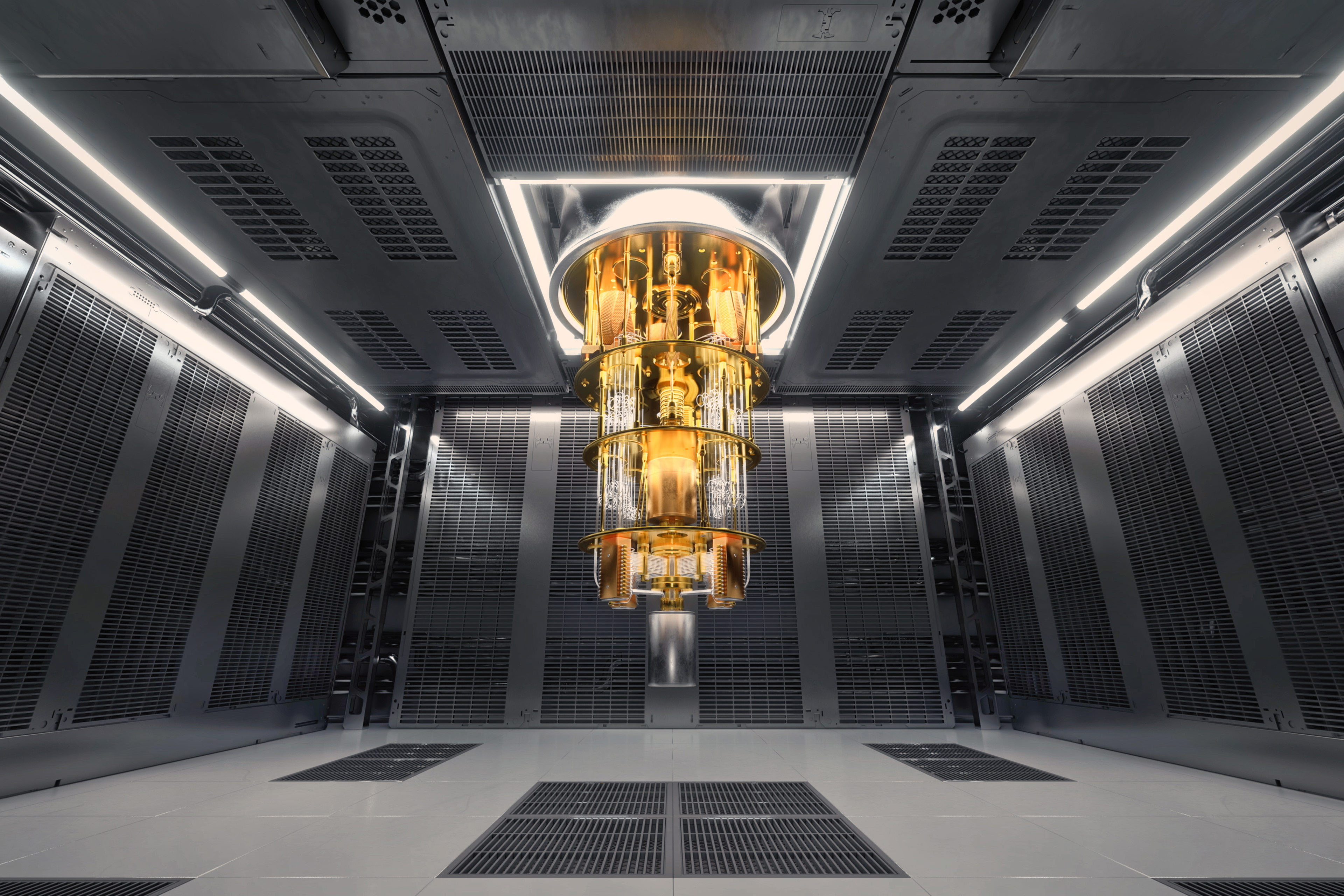

Quantentechnologie und Cybersicherheit: Wie Firmen sich schützen können

Mit dem Fortschritt der Quantentechnologie erhöht sich das Risiko für Cyberangriffe. Erfahren Sie, warum Firmen sensible Daten schützen sollten.

Datenklau: Sechs Schritte, um Resilienz gegen Cyberangriffe aufzubauen

IT-Sicherheit ist Chefsache: Wie Sie mit sechs Maßnahmen Resilienz gegen Cyberattacken im Unternehmen etablieren können, lesen Sie hier.

Haben Sie Ihre digitalen Zugriffe im Griff?

Die digitale Welt birgt Gefahren für Mittelständler. Lesen Sie hier, wie pragmatische Lösungen auch ohne große IT-Abteilung funktionieren.

Cybersicherheit: Thema für Vorstand und Aufsichtsrat

Unternehmen sind Ziele für Cyberangriffe. Lesen Sie hier, warum sich nicht nur die IT sondern Vorstand und Aufsichtsrat aktiv damit befassen sollten.

DORA: Warum Cyber-Resilienz einen europäischen Mantel braucht

Lesen Sie hier, wie sich der Finanzsektor EU-weit gegen IT-bezogene Risiken wappnet.

Was zwei Familienunternehmen aus Cyberattacken gelernt haben

Cyberattacken auf den Mittelstand: Lesen Sie hier, wie zwei Familienunternehmen sie bewältigt haben und welche Lehren sie daraus ziehen.

Mit unserer Cyber Akademie vermitteln wir Ihnen fundiertes Fach- und Praxiswissen, mit dem Sie selbstständig ein Informationssicherheitsmanagementsystem (ISMS) gemäß den Anforderungen des IT-Grundschutzes des Bundesamtes für Sicherheit in der Informationstechnik (BSI) aufbauen und betreiben können.

Ihre Ansprechpartner

Projektanfrage zu Cybersecurity?

Nutzen Sie unser RFP-Formular für Ihre individuelle Sicherheitsstrategie. Gemeinsam schützen wir Ihr Unternehmen – proaktiv, ganzheitlich und zukunftssicher.