L’environnement réglementaire des identités numériques dans les secteurs des produits industriels et de l’énergie connaît sa plus importante transformation depuis des décennies. Les normes NERC CIP (North American Electric Reliability Corporation Critical Infrastructure Protection), les directives de la Transportation Security Administration (TSA) sur les pipelines, la Loi sur la protection des cybersystèmes essentiels (LPCE) et les lois canadiennes sur la protection des renseignements personnels exigent toutes une gouvernance vérifiable de l’identité. Mais la nature des attentes réglementaires a fondamentalement changé. Les organismes de réglementation s’attendent de plus en plus à ce que la surveillance selon le principe de privilège minimal et la surveillance des sessions privilégiées puissent être démontrées en temps réel – non pas au moyen d’attestations annuelles, mais bien d’une démonstration continue du fonctionnement efficace des contrôles.

De récentes violations de données dans le secteur canadien de l’énergie accélèrent les efforts d’application des lois. Les organisations qui tardent à agir pourraient avoir des problèmes lors de la prochaine vague de mesures de lutte contre le manque de conformité. L’analyse de rentabilité des efforts pour rester à l’avant‑garde est simple : la conformité continue réduit les coûts liés aux vérifications, réduit les amendes et protège la capacité d’une organisation à exploiter ses activités sans interruption.

Projet de loi C‑8, Loi sur la protection des cybersystèmes essentiels

Le projet de loi C‑8 représente un virage fondamental dans la façon dont le Canada réglemente la cybersécurité des infrastructures essentielles. La LPCE impose des obligations en matière de cybersécurité aux exploitants désignés des secteurs des télécommunications, des finances, de l’énergie et des transports. Pour les organisations des secteurs des produits industriels et de l’énergie, ce n’est pas une préoccupation éloignée : il s’agit d’une obligation de conformité imminente, assortie d’importantes dispositions d’application.

La LPCE exige que les exploitants désignés établissent des programmes de cybersécurité comprenant des contrôles de gestion des identités et des accès. Les organisations doivent mettre en œuvre des mesures pour protéger les cybersystèmes essentiels contre les accès non autorisés, ce qui fait directement intervenir la gouvernance des identités, les mécanismes d’authentification et les politiques de contrôle des accès. La sécurité de la chaîne d’approvisionnement est explicitement visée : les organisations doivent atténuer les risques de cybersécurité liés aux produits et services de tiers en élargissant la gouvernance des identités au-delà des frontières organisationnelles.

Les exigences relatives au signalement des incidents créent de nouvelles obligations en matière d’identité. Les organisations doivent signaler les incidents de cybersécurité dans des délais prescrits, ce qui suppose une consignation intégrale des événements d’authentification, des activités d’accès et des changements d’identité. Les organisations qui n’ont pas de systèmes matures de surveillance des identités auront du mal à respecter leurs obligations en matière de signalement.

Le régime de sanctions mérite d’être souligné : les sanctions administratives pécuniaires peuvent atteindre 15 millions de dollars par organisation par jour en cas de récidive. Au‑delà des amendes, la non‑conformité peut donner lieu à des ordres de conformité, des injonctions judiciaires et des poursuites pénales.

Les normes NERC CIP

Pour les participants du secteur de l’électricité, les normes de protection des infrastructures critiques (CIP) de la North American Electric Reliability Corporation (NERC) imposent depuis longtemps des exigences de base en matière d’identité. La norme CIP‑004 traite de l’évaluation des risques liés aux membres du personnel et de la gestion des accès. La norme CIP‑005 régit les contrôles d’accès électroniques aux biens cybernétiques critiques. La norme CIP‑007 couvre les contrôles de sécurité du système, y compris l’authentification et la journalisation.

Ce qui a changé, ce sont les attentes des vérificateurs. De récentes tendances montrent que les autorités accordent une importance accrue aux processus d’autorisation des accès, à la rapidité de révocation des accès et à l’application du principe de privilège minimal. Les organisations qui ont mis en place des contrôles « juste suffisants » pour réussir les vérifications antérieures constatent que la barre a été relevée. Les vérificateurs utilisent de plus en plus les preuves d’identité comme indicateur de la résilience organisationnelle, et traitent la gouvernance mature des identités comme un baromètre de la maturité globale de la sécurité.

Les directives de sécurité de la TSA sur les pipelines

À la suite d’une attaque récente contre un pipeline, la TSA des États‑Unis a publié des directives de sécurité portant spécifiquement sur la cybersécurité des pipelines. Bien qu’elles soient axées sur les États‑Unis, ces directives ont une influence sur les exploitants canadiens qui ont des activités transfrontalières. Elles signalent l’orientation réglementaire que les organismes de réglementation canadiens pourraient suivre. Les directives exigent des mécanismes de contrôle des accès, une surveillance continue et des capacités d’intervention en cas d’incident : tous des éléments fondamentaux de la gouvernance des identités.

Les lois sur la protection des renseignements personnels

La Loi sur la protection des renseignements personnels et les documents électroniques (LPRPDE) exige que les organisations prennent des mesures de sécurité adaptées à la sensibilité de l’information, ce qui donne lieu à des obligations en matière d’identité relatives à la limitation des accès, aux mécanismes d’authentification et aux pistes de vérification. La Loi 25 du Québec va plus loin : elle exige que les systèmes d’identité fassent l’objet d’une évaluation des facteurs relatifs à la vie privée et intègrent la protection des renseignements personnels par défaut. Les organisations qui ont des activités dans plus d’une province doivent composer avec un ensemble disparate d’exigences, qui ne feront que se complexifier.

Cadres internationaux

Aux États‑Unis, conformément à la version 2.0 du cadre de cybersécurité du National Institute of Standards and Technology (NIST), la gestion des identités est désormais un résultat de première importance au sein de la fonction Protection. La norme ISO 27001:2022 a restructuré les contrôles en y ajoutant de nouvelles exigences propres à l’identité. La loi Sarbanes‑Oxley (SOX) impose de nouvelles obligations en matière d’identité, par l’entremise d’exigences de contrôles internes applicables aux systèmes financiers. Pour les organisations qui exercent leurs activités à l’échelle internationale ou qui servent des clients ayant des exigences en matière de sécurité, l’harmonisation avec ces cadres est souvent une nécessité commerciale.

Le Cadre de confiance pancanadien (CCP) du Conseil d’identification et d’authentification numériques du Canada (CCIAN) reflète l’orientation actuelle des normes en matière d’identité. Bien qu’il soit volontaire pour l’instant, le CCP établit des critères de conformité pour la vérification des identités, l’authentification, les consentements et la gestion des justificatifs. Le CCIAN estime à 15 milliards de dollars par année la valeur de l’identité numérique de confiance pour l’économie canadienne. Pour les organisations en train d’élaborer des feuilles de route, l’alignement sur le CCP doit être perçu comme un positionnement stratégique face aux exigences émergentes.

Les tendances en matière d’application de la loi

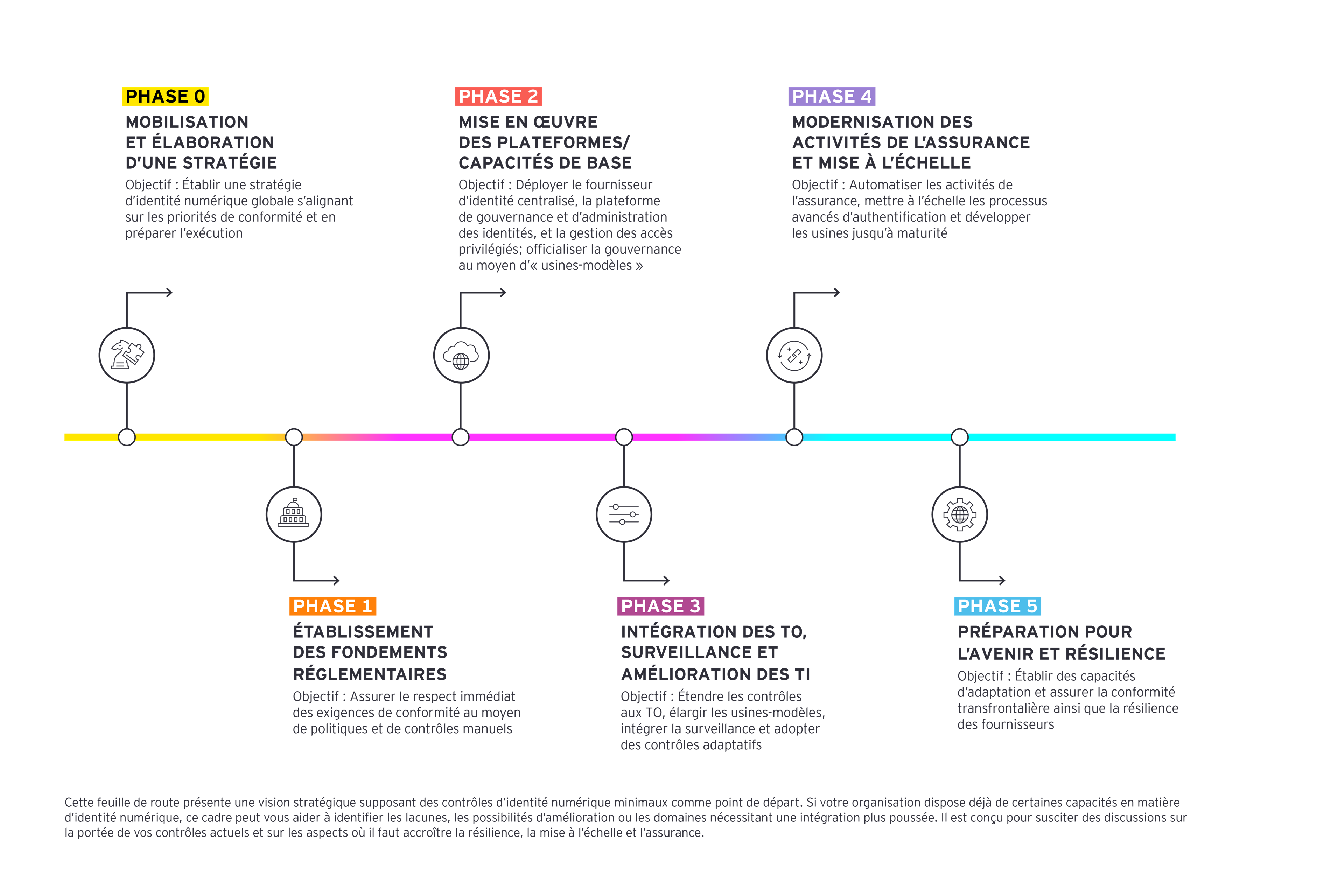

Plusieurs tendances réglementaires sont claires. Les preuves d’identité deviennent un indicateur fondamental de la résilience organisationnelle. La réglementation commence à englober la gouvernance des identités machines. La conformité continue remplace les attestations ponctuelles. Les flux de données transfrontaliers font l’objet d’une surveillance accrue. Les organisations qui devancent ces tendances seront bien positionnées pour assurer leur conformité, et celles qui attendent devront assumer les coûts de modernisation.

Le projet de loi C‑8 prévoit des sanctions pouvant atteindre 15 millions de dollars par jour. Toutefois, le véritable risque n’est pas de recevoir une amende, mais bien les six à dix‑huit mois de contraintes opérationnelles pendant la mise à niveau.