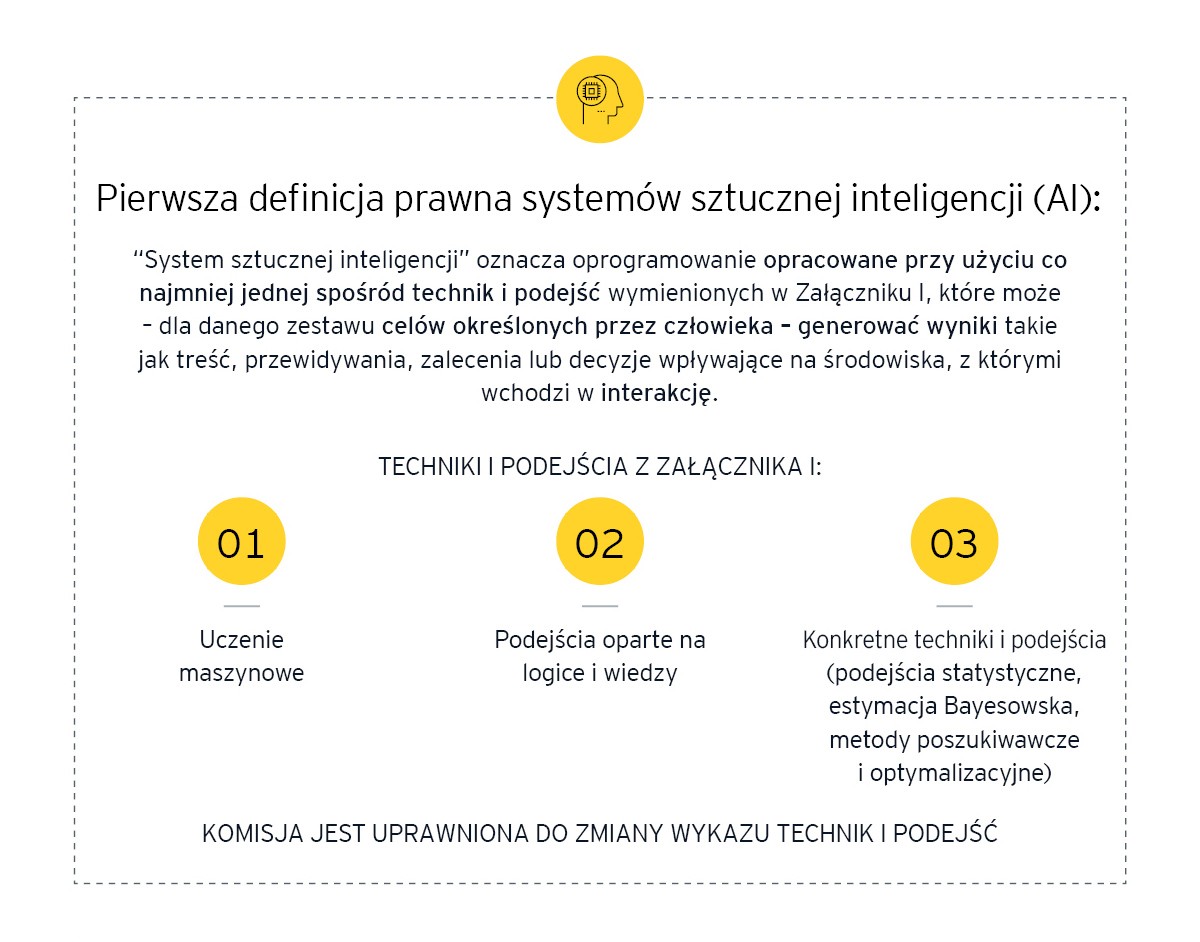

Podejście regulacyjne UE sprowadza się do określenia minimalnych wymogów niezbędnych do zapobiegania ryzykom i problemom związanym ze sztuczną inteligencją bez nadmiernego ograniczenia i utrudniania rozwoju technologii, a także bez kreowania nieuzasadnionych kosztów po stronie dostawców i użytkowników systemu. Ogólna zasada zakłada stopniowanie restrykcji zależnie od ryzyka – im większe ryzyko tym bardziej rygorystyczne wymagania. Systemy wysokiego ryzyka objęte będą dodatkowymi obostrzeniami takimi jak: obowiązek sporządzenia szczegółowej dokumentacji, konieczność stosowania odpowiednich praktyk związanych z zarządzaniem danymi, obowiązek dokonywania oceny ryzyka, wymóg rejestrowania zdarzeń czy zapewnienia nadzoru człowieka.

Projekt rozporządzenia określa także środki nadzorcze, które odpowiednie organy będą mogły wykorzystywać do oceny, czy systemy są zgodne z rozporządzeniem oraz kary, które organy te będą nakładać na podmioty za stosowanie praktyk niezgodnych z przepisami rozporządzenia. Środki te będą dotkliwe - organy nadzorcze będą mogły żądać pełnego dostępu do danych (w tym kodu źródłowego) oraz pełnej dokumentacji. Dozwolona będzie również ocena systemu sztucznej inteligencji, a także nakładanie obowiązku podjęcia działań naprawczych. Organy nadzorcze będą mogły nawet zakazać lub ograniczyć stosowanie systemu stwarzającego ryzyko, który nie spełnia wymogów określonych w rozporządzeniu. Kary finansowe będą sięgać nawet 30 milionów euro lub 6 % rocznego, światowego obrotu.

- Sztuczna inteligencja może przyczynić się do globalnego skoku cywilizacyjnego na miarę czwartej rewolucji przemysłowej. Z drugiej strony z tą technologią związane są nowe ryzyka np. skłonność do podejmowania decyzji dyskryminacyjnych. Dostrzegając te zagrożenia oraz mając na celu rozwój etycznej sztucznej inteligencji w Europie, Komisja Europejska przygotowała projekt rozporządzenia unijnego, które ma uregulować stosowanie systemów stwarzających najwyższe i wysokie ryzyko. Rozporządzenie to będzie pierwszym unijnym aktem prawnym regulującym sztuczną inteligencję, przy czym akt ten będzie miał wpływ nie tylko na dostawców i użytkowników z Unii Europejskiej, ale również na dostawców i użytkowników z państw trzecich - mówi Maciej Bisch Adwokat, Kancelaria EY Law.

Czy compliance-by-design = compliance-by-default?

Usługi chmurowe umożliwiają dynamiczny rozwój organizacji w ważnych sektorach gospodarki. W polskich realiach najbardziej zaawansowany jest sektor usług finansowych. Opublikowany w styczniu 2020 roku komunikat Chmurowy Komisji Nadzoru Finansowego wskazuje w jaki sposób wdrożyć chmurę w tej branży od strony regulacyjnej, aby zapewnić bezpieczeństwo podczas korzystania z tej technologii.

Komunikat Chmurowy jest neutralny technologicznie, czyli nie wskazuje wprost, jakie rozwiązania technologiczne mają być przyjęte, a także – poza wyjątkami - nie określa standardów bezpieczeństwa. Przenosi obowiązek podejmowania decyzji dotyczących bezpieczeństwa na podmiot regulowany, ale decyzje te muszą być oparte na wynikach analizy ryzyka. Pierwszym krokiem przy wdrażaniu rozwiązań opartych na usługach chmurowych jest przeprowadzenie analizy luki, czyli sprawdzenie w jakim stopniu organizacja działa w zgodzie z regulacjami. Następnym działaniem jest sporządzenie strategii chmurowej. Ten zaawansowany dokument stwarza ramy koncepcyjne dla całego procesu. Utworzona w ten sposób swoista „mapa drogowa dla projektu” ma brać pod uwagę strategię biznesową, IT oraz bezpieczeństwa. Dodatkowo Komunikat Chmurowy wprowadził obowiązek ciągłego monitorowania i testowania wykorzystywanej usługi.

Inne gałęzie gospodarki otwierają się na tego rodzaju rozwiązania, co widać zwłaszcza w obszarze energetycznym. Tę potrzebę dostrzegł także prawodawca. W efekcie, we wrześniu 2021 roku, Ministerstwo Klimatu i Środowiska opublikowało rekomendacje w zakresie cyberbezpieczeństwa w sektorze energetycznym.

Strategię bezpieczeństwa rozwiązań chmurowych można opracować z użyciem podejścia top-down, które oznacza stworzenie ram wymagań bezpieczeństwa o generalnym charakterze, niezwiązanych z konkretną technologią. Opracowane ramy będą odzwierciedlać wymagania bezpieczeństwa przypisane do właściwych informacji. Na tej podstawie tworzy się następnie założenia bezpieczeństwa — zestaw minimalnych wymagań, które dana technologia musi spełnić. Są one opracowywane dla kolejnych usług lub całych rozwiązań chmurowych.

Założenia bezpieczeństwa zależą od modelu, w którym są świadczone usługi chmurowe. Wyróżniamy trzy podstawowe modele: IaaS (Infrastructure as a Service), PaaS (Platform as a Service) oraz SaaS (Software as a Service). Różnią się one sposobem wykorzystywania, a zatem także podziałem odpowiedzialności między dostawcę usług chmurowych a klienta, który na podstawie umowy będzie z tych usług korzystać. Bardzo ważnym obszarem związanym z bezpieczeństwem chmury, jest również ochrona kryptograficzna, obejmująca szyfrowanie informacji, procedury zarządzania kluczami szyfrującymi, ustalenie poziomów dostępów, zarządzanie cyklem życia algorytmów szyfrujących.

Wdrożenie chmurowe jest interdyscyplinarnym procesem, w którym można wskazać dwa różne podejścia. Pierwszym jest Compliance-by-design, kiedy o zgodności z regulacjami myśli się od samego początku procesu wdrożenia, już na etapie planowania. Drugim jest Compliance-by-default, czyli założenie, że działania będą zgodne z regulacjami – bez wyłączeń - przez cały czas wdrożenia i eksploatacji.

- Tradycyjne podejście do bezpieczeństwa nie jest wystarczająco skuteczne w przypadku środowisk chmurowych, w tym szczególnie hybrydowych. Dzieje się tak dlatego, że nie ma tu jasno określonej granicy sieci, którą należy chronić. Obsługiwane ręcznie narzędzia do zarządzania bezpieczeństwem stały się zbyt mało efektywne w stosunku do rosnącego zakresu działania organizacji, a do tego brak centralizacji ogranicza poziom widoczności zasobów chmurowych potrzebny organizacjom do monitorowania, co dzieje się w ich sieciach – podsumowuje Michał Jasiorkowski, Manager, Cyber Security Compliance, EY Polska.

Więcej informacji: Wyzwania Cyberbezpieczeństwa 2022 Perspektywa EY